Что такое криптография и как она работает?

Содержание:

- Чем занимается криптограф и как им стать?

- Браузерные плагины

- Шифрование и дешифрование

- Литература

- Трудоустройство, зарплата, карьера

- Как происходит проверка цифровой подписи в криптовалютах?

- Номенклатор

- Шифровальный диск Леона Альберти

- Криптограф — профессия на все времена

- Эволюция пароля

- Важные качества

- Терминология

- Цилиндр Базери

- Тайнопись древних цивилизаций

- Шифр ради шифра

- Вывод

- Переход к математической криптографии

- Глоссарий

Чем занимается криптограф и как им стать?

Это человек, занимающийся криптографией: наукой и практикой шифрования текстов. Криптографы работают в самых разных организациях, их не так уж мало. Имя бывшего криптографа Евгения Касперского, закончившего технический факультет высшей школы КГБ, в нашей стране знает каждый.

Где они работают

Обычно криптографы работают в тех сферах, где важно, чтобы информация передавалась конфиденциально. На Западе это чаще крупные компании, у нас – организации, связанные с обороной и оборонной промышленностью

Сайт Викиденьги рекомендует присоединится к команде криптоинвесторов CosaNostra, парни расскажут как вылезти из финансовой задницы и научиться получать пассивный доход. Никаких заманух, только качественная информация от практикующих инвесторов (от недвижимости до криптовалюты).

Чаще всего криптографы – это достаточно обычные служащие, которые отвечают за защиту информации, точнее, за тот ее раздел, где речь идет о шифровании или ином методе защиты данных. Первые криптографы появились в Средние века в Венеции, где занимались шифрованием текстов республики. Позднее криптографы стали появляться в самых разных организациях, в ХХ веке в связи с войнами и противостоянием стран количество этих специалистов серьезно выросло. В истории второй мировой войны работа криптографов заняла приличное место, об этом написано много книг. Позднее появились первые отделы защиты информации в крупных компаниях. Теперь подобные отделы или сотрудники есть почти везде, хотя такие специалисты как криптографы довольно редки. Развитие криптовалютного рынка повысило степень интереса к этой профессии.

Работа криптографа

Обычно они не разрабатывают шифр, но умеют его использовать. Это работа оператора: зашифровать или расшифровать текст. Чаще каждый раз для передачи информации используется новый шифр. Криптографы высокой квалификации разрабатывают шифры.

Сейчас шифровальщики все чаще встречаются в отделах информационной безопасности компаний, в силовых структурах давно есть специальная техника, которая сама шифрует информацию. У криптографов довольно высокая зарплата, повышенная ответственность, иногда ограничения выезда за границу, но в целом это обычная работа. Сейчас все больше криптографов переходит на работу в сферу криптовалют.

Основные обязанности шифровальщика (шифровальщицы): шифровка и расшифровка документов;

управление ключами;

получение закрытой информации;

защита сайтов;

шифровка контактов руководителей.

Как готовят криптографов

Для подготовки криптографов есть специальные учебные заведения, в РФ почти все они относятся к ФСБ и министерству обороны. Но в гражданских вузах все чаще встречается специальность по защите информации, что в общем во многом совпадает с криптографами. Важнейшие качества криптографа: ответственность, внимательность, умение анализировать. Далеко не каждый подходит для этой работы.

Заключение

30 лет назад никто и не мог подумать, что профессия криптографа неожиданно окажется настолько востребована при создании криптовалют, но такие невероятные повороты делают современные наука и техника. Эта профессия, видимо, на пике своего развития, у криптографов, как оказалось, очень много интересной работы.

Проверьте свои знания, выбрав один из вариантов ответов

Первой известной криптографией является?

Греческая

Египетская

Месопотамии

Первой известной криптографией считается египетская около 4000 лет назад.

Подробнее об криптографии, можно узнать в статье:Кто придумал криптографию

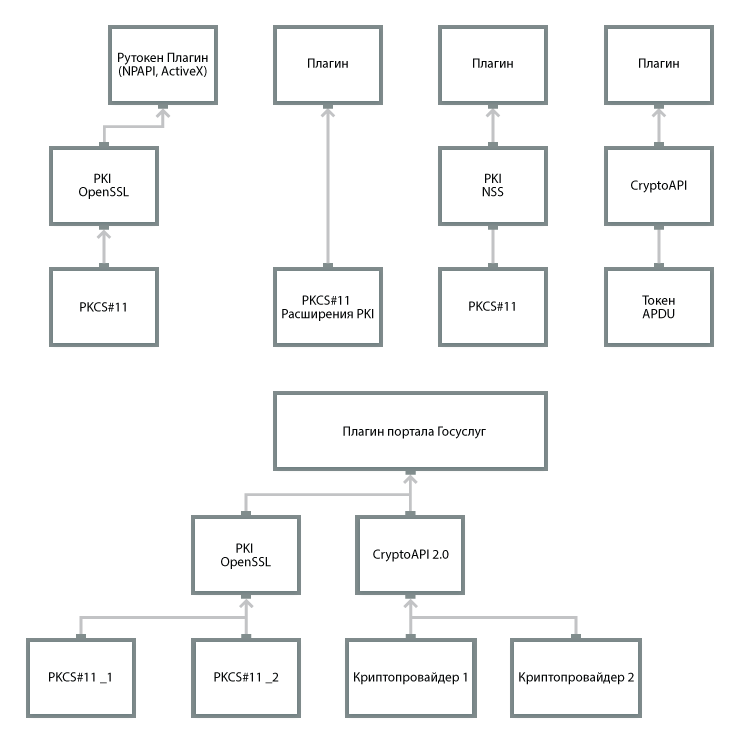

Браузерные плагины

Кроссбраузерные плагины

| Спецификация | — |

| Платформы | Семейство Windows, GNU\Linux, OS X |

| Алгоритмы и криптографические протоколы | ЭЦП, шифрование, хэш-функция, имитозащита, HMAC |

| Интеграция с PKI | X.509, PKCS#10, CMS, CRL, OCSP (КриптоПро ЭЦП Browser plugin), TSP (КриптоПро ЭЦП Browser plugin) |

| Механизмы ЭЦП | Программный интерфейс для использования в JavaScript |

| Механизмы аутентификации | ЭЦП случайных данных |

| Механизмы “гостирования” TLS | — |

| Форматы защищенных сообщений | PKCS#7, CMS, XMLSec (КриптоПро ЭЦП Browser plugin), CADES (КриптоПро ЭЦП Browser plugin) |

| Интеграция с браузером | ActiveX (для IE) NPAPI |

| Мобильные платформы | не поддерживаются |

| Хранилища ключей | Реестр, файлы, USB-токены |

| Взаимодействие с USB-токенами | Хранилище ключей и сертификатов Использование аппаратной реализации алгоритмов Через PKCS#11, через CryptoAPI |

| Приложения | Браузеры |

| Инсталляция | Программа установки, не требуются права системного администратора |

| Примеры (ГОСТ) | КриптоПро ЭЦП Browser plugin eSign-PRO КриптоПлагин Лисси Плагин портала госуслуг JC-WebClient Рутокен Плагин Плагин BSS КриптоАРМ Browser plugin |

- отсутствие TLS

- удаление NPAPI из Chromium

- браузеры на мобильных платформах не поддерживают плагины

- настройки безопасности IE могут блокировать исполнение плагина

- кроссплатформенность для плагинов на базе PKCS#11

- кроссбраузерность

- плагины на базе PKCS#11 не требуют установки СКЗИ

- прозрачное использование для пользователя

Шифрование и дешифрование

Как уже было сказано, криптография – это наука о способе преобразования информации в шифр. Но есть и друга сторона процесса — преобразование шифра в информационное послание. Этим занимается криптоанализ. Изучать его также необычайно интересно.

Криптография и криптоанализ можно считать двумя частями одной науки — криптологии. Эти дисциплины изучают способы шифрования, но с разных сторон. Невозможно изучать одно без другого. Это действительно нелепо, знать, как разработать шифр, но не понимать, что зашифровано в других сообщениях. Таким образом, появляются новые понятия для рассмотрения:

Шифрование — это процесс применения шифра к информации, которую нужно засекретить.

Дешифрование — обратный процесс шифрования, то есть перевод засекреченного сообщения в исходный текст.

Эти алгоритмы хоть и отличаются друг от друга, но в некоторых моментах могут совпадать. В комбинированных блочных шифрах, таких как ГОСТ 28147-89 или DES, алгоритмы практически идентичные. Они отличаются только порядком использования ключевых элементов (ключей). Как пример, можно привести работу с шифром Хилла, где буквы меняются на числа, которые и являются ключом. Значит, процесс шифрования будет состоять в замене букв на числа, а дешифрование – в замене чисел на буквы.

Под ключами принято понимать перманентные параметры шифров, которые обеспечивают выбор одного преобразовывающего варианта из совокупностей всех возможных. Используя понятия ключа, процессы шифровки и расшифровки обычно описывают как соотношения:

- f(P, k1) = C

- g(C, k2) = P

Здесь символом P обозначают исходное (открытое) послание. С – это шифрованное послание. F – алгоритм шифрования, g – алгоритм расшифровки. k1, k2 – это ключи шифровки и расшифровки, что известны отправителю и адресату. По сути, на этих формулах и базируются основы криптографии.

Литература

- Бабаш А. В. Криптографические методы защиты информации: учебник для вузов / А. В. Бабаш, Е. К. Баранова. — Москва : КноРус, 2020. — 189 с. : ил., табл. — (Бакалавриат и магистратура).; ISBN 978-5-406-04766-8

- Бабаш А.В., Шанкин Г.П. История криптографии. Часть I. — М.: Гелиос АРВ, 2002. — 240 с. — 3000 экз. — ISBN 5-85438-043-9.

- Баричев С. Г., Гончаров В. В., Серов Р. Е. Основы современной криптографии — 3-е изд. — М.: Диалог-МИФИ, 2011. — 176 с. — ISBN 978-5-9912-0182-7

- Вильям Столлингс. Криптография и защита сетей: принципы и практика. М.: Вильямс, 2001. ISBN 5-8459-0185-5.

- Герасименко В. А. Защита информации в автоматизированных системах обработки данных. Кн. 1, 2. М.: Энергоатомиздат, 1994.

- Жельников В. Кpиптография от папируса до компьютера. — М.: ABF, 1996. — 335 с. — ISBN 5-87484-054-0.

- Конхейм А. Г. Основы криптографии. М.: Радио и связь, 1987.

- Мао В. Современная криптография: Теория и практика / пер. Д. А. Клюшина — М.: Вильямс, 2005. — 768 с. — ISBN 978-5-8459-0847-6

- Мафтик С. Механизмы защиты в сетях ЭВМ. М.: Мир, 1993.

- Мельников В. В. Защита информации в компьютерных системах. М.: Финансы и статистика, 1997.

- Молдовян А. А., Молдовян Н. А., Советов Б. Я. Криптография. СПб.: «Лань», 2000.

- Нечаев В. И. Элементы криптографии (Основы теории защиты информации). М.: Высшая школа, 1999.

- Основы криптозащиты АСУ. Под ред. Б. П. Козлова. М.: МО, 1996.

- Романец Ю. В., Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. М.: Радио и связь, 1999.

- Рябко Б. Я., Фионов А. Н. Криптографические методы защиты информации. — 2-е изд. — М.: Горячая линия — Телеком, 2013. — 229 c.: ил. — ISBN 978-5-9912-0286-2.

- Рябко Б. Я., Фионов А. Н. Основы современной криптографии для специалистов в информационных технологиях — Научный мир, 2004. — 173 с. — ISBN 978-5-89176-233-6

- Токарева Н. Н. Симметричная криптография. Краткий курс.

- Ухлинов Л. М. Управление безопасностью информации в автоматизированных системах. М.: МИФИ, 1996.

- Нильс Фергюсон, Брюс Шнайер. Практическая криптография = Practical Cryptography: Designing and Implementing Secure Cryptographic Systems. — М. : Диалектика, 2004. — 432 с. — 3000 экз. — ISBN 5-8459-0733-0, ISBN 0-4712-2357-3.

- Шнайер Б. Прикладная криптография. Протоколы, алгоритмы, исходные тексты на языке Си = Applied Cryptography. Protocols, Algorithms and Source Code in C. — М.: Триумф, 2002. — 816 с. — 3000 экз. — ISBN 5-89392-055-4.

- Ященко В. В. Введение в криптографию. СПб.: Питер, 2001. ISBN 5-318-00443-1.

Трудоустройство, зарплата, карьера

У криптографа есть множество вариантов трудоустройства. Он может занимать должность шифровальщика, инженера по криптозащите, специалиста по тайнописи и трудиться в любых смежных областях.

Места работы:

IT-компания;

частная или государственная фирма (отдели информационной безопасности);

структуры Министерства обороны РФ;

шифрорган ФСБ России.

Заработная плата у криптографа довольно высокая. Её минимальная планка находится на уровне 35 тыс. рублей, а максимальная — 220 тыс. рублей. Размер оклада зависит от места работы, квалификации специалиста, опыта и степени доверия.

Как происходит проверка цифровой подписи в криптовалютах?

На эллиптических кривых конкретно биткоин работает следующим образом.

Прежде чем посмотреть процесс, приведем некоторые переменные и их толкование:

- Приватный ключ = d.

- Сообщение = z.

- Публичный ключ = Q.

- G — постоянная точка на графике.

- «k» — это случайное число, которое будет генерироваться автоматически для каждой уникальной подписи.

- «n» — еще одна константа.

Подписание сообщения

Открытый ключ Q = dG. (невозможно получить секретный ключ от Q и G, потому что деление на недопустимо).

Теперь мы умножим G на случайное число «k» и построим эту точку на графике. Координатами этой точки являются (x, y). т. е. (х, у) = kG

Затем мы определяем два значения r и s такие, что:

r = x mod n.

s = (z + rd) k ^ -1 mod n

Мы генерируем r и s, чтобы задать координаты нашей подписи.

Итак, мы отправляем точку (r, s) для проверки.

Проверка сообщения

Верификаторы проведут простое уравнение:

z * s ^ -1 * G + r * s ^ -1 * Q

Значение этого уравнения даст точку (x, y).

Теперь верификаторы могут просто сравнить координаты x. Они не имеют координаты x, заданной непосредственно от отправителя, но они имеют значения r и n.

И поскольку мы уже знаем, что r = x mod n, они могут просто решить уравнение для x.

Если значения x совпало, подпись проверена.

Причина, по которой криптовалюты выбрали эллиптические кривые, это экономия битов и большая эффективность.

Номенклатор

Шифр, изданный средневековым чиновником, представляющий собой маленькую книгу с большими омофоническими таблицами замены. Первоначально шифр был ограничен именами важных людей того времени, отсюда и последовало название шифра; в более поздних изданиях этот шифр дополнился большим количеством распространенных слов и географических названий. На основе этого «номенклатора» был составлен Великий Шифр Россиньоля, использовавшийся королем Франции Людовиком XIV. И действительно, после того как этот шифр перестал использоваться, французские архивы были закрытыми ещё в течение нескольких сотен лет. «Номенклаторы» были стандартом для дипломатической корреспонденции, шпионских сообщений и являлись основным средством антиполитической конспирации с начала пятнадцатого столетия до конца восемнадцатого столетия. Хотя правительственные криптоаналитики систематически взламывали «номенклаторы» к середине шестнадцатого столетия. Обычным выходом из этой ситуации было увеличение объёмов таблиц. Но к концу восемнадцатого столетия, когда система начала выходить из употребления, некоторые «номенклаторы» имели до 50 000 символов. Однако не все «номенклаторы» были сломаны.

Шифровальный диск Леона Альберти

1466 год

Диск альберти

«Диск Альберти» состоял из двух дисков — внешнего неподвижного (на нём были нанесены латинские буквы в алфавитном порядке и цифры 1, 2, 3, 4) и подвижного внутреннего диска, на котором буквы были переставлены. Диски крепились на одной оси так, чтобы внутренний мог вращаться. Окружность каждого диска разделена на 24 равные клетки. Скольжение алфавитов находится под контролем ключевых букв, включённых в тело криптограммы. Для того, чтобы расшифровать сообщение, написанное с использованием дисков Альберти вы должны были иметь соответствующий алфавит на ваш внутренний диск.

Криптограф — профессия на все времена

05 мая 2019

5 мая люди очень редкой профессии отмечают свой профессиональный праздник.

Это шифровальщики.

В 1921 году в этот день, согласно Постановлению Совета Народных Комиссаров РСФСР, была создана криптографическая служба для защиты информации и передачи данных за пределы страны.

С появлением радио и телеграфа в 20-м веке криптографическое дело стало очень популярным.

В связи с этим были изобретены новые методы шифрования.

Один из важнейших векторов развития шифрования связан с военным делом.

Во время Второй мировой войны советские инженеры совершили прорыв в области шифрования.

С 1941 по 1947 год было передано более 1,6 миллиона зашифрованных телеграмм и кодограмм.

Нагрузка на каналы связи иногда доходила до 1,5 тыс. телеграмм в сутки.

Этот поток позволил получить наиболее важную информацию в кратчайшие сроки, что сказалось на скорости принятия решений.

Кодировщики должны были работать в исключительных условиях: под огнём, в окопах и блиндажах.

В соответствии с инструкциями Генерального штаба им была обеспечена повышенная безопасность, но случилось и так, что вместо охраны шифровальщик ставил перед собой канистру с бензином, складывал рядом гранаты и доставал из кобуры пистолет.

Жизнь была вторична.

Первично — материал, прошедший шифрование или дешифрование.

Кстати, из частично рассекреченных архивов вермахта известно, что немецкое командование обещало щедрую награду за поимку русского криптографа: железный крест, отпуск в Германию и поместье в Крыму.

В годы войны советские шифровщики проделали огромную работу.

К весне 1942 года было расшифровано около 50 тысяч немецких телеграмм и радиограмм.

Важнейшую роль сыграла советская криптографическая служба в победе советских войск в битве за Москву.

Разработчики шифров обеспечили существенную безопасность советских линий связи, а расшифровщики успешно перехватывали и расшифровывали криптограммы противника.

Героическая и напряженная работа персонала службы криптографии во время войны была высоко оценена командованием.

За образцовое выполнение правительственных заданий 54 специалиста были награждены орденами и медалями уже в начале войны.

Всего криптографическими школами подготовлено и отправлено на фронт более 5 тысяч специалистов.

В СССР криптография была полностью закрытой дисциплиной, которая использовалась исключительно для нужд обороны и государственной безопасности, и поэтому не было необходимости в публичном освещении достижений в этой области.

В архивах этого направления хранятся тысячи документов, классифицированных как «секретные», и поэтому информация о многочисленных достоинствах советской военной криптографической школы недоступна для общественности.

В настоящее время криптографы занимаются разработкой шифровальных и криптографических программных систем.

Это действительно внимательные, усердные и трудолюбивые люди.

Их работа требует максимальной концентрации, потому что даже то, что обычному человеку покажется мелочью, может сыграть свою роль.

Имена некоторых криптографов и разработчиков программ безопасности широко известны.

Среди них — Евгений Касперский, окончивший 4-й (технический) факультет Высшей школы КГБ (сейчас Институт криптографии, связи и информатики Академии ФСБ России).

Но большинство имен по понятным причинам неизвестны широкой аудитории.

Формирование отечественной криптографической службы продолжается уже много десятилетий.

Принципы и основы этой работы, её формы и методы, приёмы и методы были разработаны несколькими поколениями советских и российских криптографов.

В этой истории, как и в истории любой науки, были победы и поражения, успехи и неудачи, великие и трагические страницы.

Все они — наше национальное достояние, наша гордость, память, боль и победа.

_____

Эволюция пароля

Одно из первых упоминаний использования паролей относится к Древнему Риму. Военный трибун каждую ночь писал на табличке новое слово, которое сообщалось лишь тем, кого должна пропустить караульная служба. Недостатком такой системы был шанс подслушать пароль или даже угадать его. Учитывая небогатый лексикон того времени, этот шанс оценивается примерно 1:1000 или 1:500, если стража дает вторую попытку.

Сегодняшние пароли представляют собой триллионы комбинаций, перебор которых может занять не один год. Но почему же тогда нас просят придумывать их посложнее? А потому, что простые пароли быстро перебирают по «словарю» — текстовому файлу, в который попадают имена существительные и открытые вами данные: дни рождения, имена детей, клички питомцев… Так что да, не меньше восьми символов, минимум один из которых заглавная буква, хотя бы один — цифра и далее по списку требований к стойким паролям. Они свои в каждой организации, а общие рекомендации по составлению паролей можно прочесть . По разным оценкам, минимально надежная длина указывается как 8, 10 или 12 символов, но и усердствовать с ней тоже не стоит: слишком длинные пароли вы можете просто не запомнить — их придется где-то записать, что снизит надежность парольной защиты.

К счастью, давно существуют программные менеджеры паролей (самый популярный — открытый и бесплатный KeePass), а также флэшки с аппаратным шифрованием (например, Kingston IronKey). Они сохранят в своей памяти тысячи паролей и даже сами подставят их в нужную форму, а вам останется запомнить лишь один мастер-пароль. Без него прочесть сохраненные пароли не получится.

Для редко используемых интернет-ресурсов сохранять пароль и вовсе не требуется. Гораздо быстрее сбросить его при следующем посещении через форму восстановления, чем вспоминать и пробовать разные варианты.

Важные качества

Для успешной работы необходимы усидчивость, умение концентрировать внимание, математические способности. Знания и навыки Шифровальщик должен уметь применять шифры для расшифровки и расшифровки информации

Для разработки методов шифрования информации требуются серьёзные познания в области математики, программирования.

Специальность шифровальщика можно получить в Армии. Например, во время срочной службы, если повезёт, можно попасть в школу шифровальщиков при военном училище. Шанс повышается, если у вас есть диплом техникума связи.

Можно поступить на учёбу и самостоятельно.

Терминология

- Открытый (исходный) текст — данные (не обязательно текстовые), передаваемые без использования криптографии или другими словами незашифрованные данные.

- Шифротекст ,шифрованный (закрытый) текст — данные, полученные после применения криптосистемы (обычно — с некоторым указанным ключом). Другое название:криптограмма.

- Шифр ,криптосистема — семейство обратимых преобразований открытого текста в шифрованный.

- Ключ — параметр шифра, определяющий выбор конкретного преобразования данного текста. В современных шифрах криптографическая стойкость шифра целиком определяется секретностью ключа (принцип Керкгоффса). Также выделяютключ шифрования (encription key ) иключ расшифрования (decryption key )

- Шифрование — процесс нормального применения криптографического преобразования открытого текста на основе алгоритма и ключа, в результате которого возникает шифрованный текст.

- Расшифровывание — процесс нормального применения криптографического преобразования шифрованного текста в открытый.

- Асимметричный шифр ,двухключевой шифр ,шифр с открытым ключом — шифр, в котором используются два ключа, шифрующий и расшифровывающий. При этом, зная лишь ключ зашифровывания, нельзя расшифровать сообщение, и наоборот.

- Открытый ключ — тот из двух ключей асимметричной системы, который свободно распространяется. Шифрующий для секретной переписки и расшифровывающий — для электронной подписи.

- Секретный ключ ,закрытый ключ — тот из двух ключей асимметричной системы, который хранится в секрете.

- Криптоанализ — наука, изучающая математические методы нарушения конфиденциальности и целостности информации.

- Криптоаналитик — учёный, создающий и применяющий методы криптоанализа.

- Криптография и криптоанализ составляют криптологию , как единую науку о создании и взломе шифров (такое деление привнесено с запада, до этого в СССР и России не применялось специального деления ).

- Криптографическая атака — попытка криптоаналитика вызвать отклонения в атакуемой защищённой системе обмена информацией. Успешную криптографическую атаку называютвзлом иливскрытие .

- Дешифрование (дешифровка) — процесс извлечения открытого текста без знания криптографического ключа на основе известного шифрованного. Термин дешифрование обычно применяют по отношению к процессу криптоанализа шифротекста (криптоанализ сам по себе, вообще говоря, может заключаться и в анализе криптосистемы, а не только зашифрованного ею открытого сообщения).

- Криптографическая стойкость — способность криптографического алгоритма противостоять криптоанализу.

- Имитозащита — защита от навязывания ложной информации. Другими словами, текст остаётся открытым, но появляется возможность проверить, что его не изменяли ни случайно, ни намеренно. Имитозащита достигается обычно за счёт включения в пакет передаваемых данных имитовставки.

- Имитовставка — блок информации, применяемый для имитозащиты, зависящий от ключа и данных.

- Электронная цифровая подпись , илиэлектронная подпись — асимметричная имитовставка (ключ защиты отличается от ключа проверки). Другими словами, такая имитовставка, которую проверяющий не может подделать.

- Центр сертификации — сторона, чья честность неоспорима, а открытый ключ широко известен. Электронная подпись центра сертификации подтверждает подлинность открытого ключа.

- Хеш-функция — функция, которая преобразует сообщение произвольной длины в число («свёртку») фиксированной длины. Для криптографической хеш-функции (в отличие от хеш-функции общего назначения) сложно вычислить обратную и даже найти два сообщения с общей хеш-функцией.

- Гибри́дная криптосисте́ма — это система шифрования, совмещающая преимущества криптосистемы с открытым ключом с производительностью симметричных криптосистем.

Цилиндр Базери

1891 год

Устройство, описанное французским криптографом Этьеном Базери в 1891, представляло второе рождение шифратора Джефферсона. Это устройство состояло из 20 вращаемых дисков, закрепленных на общей оси. На каждый диск была нанесена своя (причем перемешанная) алфавитная последовательность. При шифровании текст разбивался на группы, длина которых соответствовала числу используемых дисков. Каждая группа открытого текста устанавливалась на цилиндре в ряд (в одну строку), а в качестве шифротекста выбирался любой из остальных 25 рядов. Дешифровщик совершал ту же процедуру, но в обратном порядке: на цилиндре поочередно устанавливалась в ряд каждая группа шифротекста, после чего просматривались остальные 25 рядов с целью определить, какой из них содержит открытый текст. Этот тип шифра, в свое время являвшийся одной из лучших криптографических систем, называется мультиплексной системой.

Тайнопись древних цивилизаций

За наукообразным словом «криптография» (с древнегреческого буквально − «тайнопись») скрывается древнее желание человека спрятать важную информацию от посторонних глаз. Можно сказать, что сама письменность в самом начале уже была криптографической системой, так как принадлежала узкому кругу людей, и с помощью нее они могли обмениваться знаниями, недоступными неграмотным. С распространением письма возникла потребность в более сложных системах шифрования. Со времен древних цивилизаций криптография верно служила военным, чиновникам, купцам и хранителям религиозных знаний.

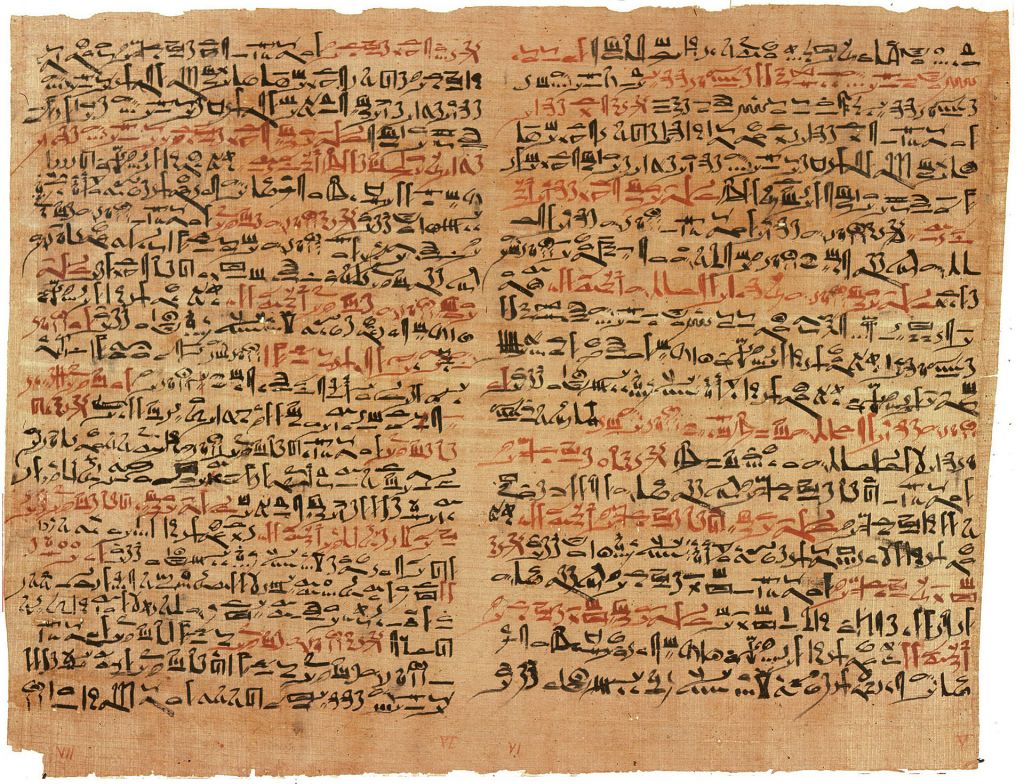

Самым древним свидетельством применения шифра (около 4000 до н.э.) ученые считают древнеегипетский папирус с перечислением монументов времен фараона Аменемхета II. Безымянный автор видоизменил известные иероглифы, но, скорее всего, не для сокрытия информации, а для более сильного воздействия на читателя.

Фрагмент хирургического папируса, одного из наиболее важных медицинских текстов Древнего Египта

Еще один известный шифр – древнесемитский атбаш, приблизительно 600 г. до н.э. Здесь информацию запутывали самым простым способом − с помощью подмены букв алфавита. Криптограммы на атбаше встречаются в Библии.

А в Древней Спарте пользовались скиталой – шифром из цилиндра и обвивающей его полоски пергамента. Текст писали в строку на пергаменте. После разматывания ленты текст превращался в шифр, прочитать который было возможно, только имея цилиндр такого же диаметра. Можно сказать, что спартанская скитала стала одним из первых криптографических устройств.

В IV столетии до н.э. автор военных трактатов Эней Тактик придумал шифровальный диск, названный впоследствии его именем. Для записи сообщения в отверстия диска с подписанными рядом с ними буквами последовательно продевалась нить. Чтобы прочитать текст, нужно было всего лишь вытягивать нить в обратной последовательности. Это и составляло основной минус устройства – при наличии времени шифр мог быть разгадан любым грамотным человеком. Зато, чтобы быстро «стереть» информацию с диска Энея, нужно было всего лишь вытянуть нить или разбить устройство.

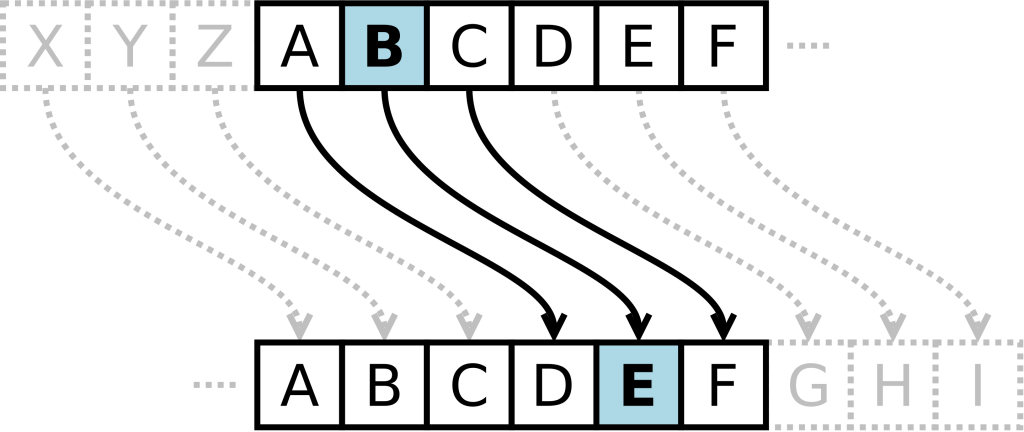

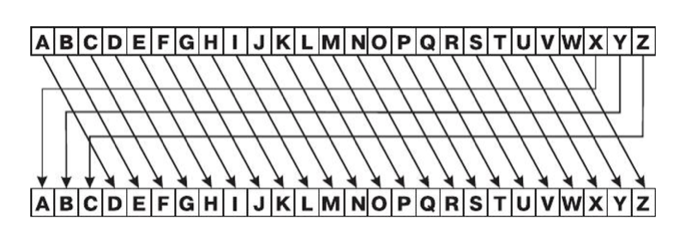

Шифр Цезаря со сдвигом на 3: A заменяется на D, B заменяется на E и так далее. Z заменяется на C

Одним из первых документально зафиксированных шифров является шифр Цезаря (около 100 г. до н.э.). Его принцип был очень прост: каждая буква исходного текста заменялась на другую, отстоящую от нее по алфавиту на определенное число позиций. Зная это число, можно был разгадать шифр и узнать, какие тайны Цезарь передавал своим генералам.

Шифрованием пользовались многие древние народы, но особенного успеха в криптографии уже в нашу эру достигли арабские ученые. Высокий уровень развития математики и лингвистики позволил арабам не только создавать свои шифры, но и заниматься расшифровкой чужих. Это привело к появлению первых научных работ по криптоанализу – дешифровке сообщений без знания ключа. Эпоха так называемой наивной криптографии, когда шифры были больше похожи на загадки, подошла к концу.

Шифр ради шифра

Возраст криптографии — около 4000 лет. Чтобы осознать всю солидность числа, напомним, что славянской письменности (!) в этом году исполняется всего 1158 лет. Получается, что необходимость скрывать информацию у некоторых народов появилась раньше, чем необходимость ее фиксировать у других. Самым известным древним методом шифрования, пожалуй, можно признать шифр Цезаря — моноалфавитный шифр, где каждая буква заменялась на букву того же алфавита, но через три позиции.

А одним из старейших устройств шифрования была скитала — стержень определенного диаметра. На него наматывали по спирали полоску пергамента и писали вдоль оси искомый текст. Восстановить его мог только человек с «ключом» — скиталой такого же диаметра и длины.

Скитала

Скитала

Криптография, которая сейчас охватывает все сферы нашей жизни, от общения в мессенджерах до банковских переводов, начиналась с посланий буквально «для создания вида». Самым древним сообщением, в котором что-то намеренно изменили, признают надпись на гробнице Хнумхотепа II (примерно 1900 год до н. э.). Рассказывая историю жизни своего господина, автор изменил начертания некоторых иероглифов, чтобы его опус выглядел посолиднее. Это еще нельзя назвать шифром в полном смысле слова, однако история документально зафиксированной криптографии начинается именно здесь.

Фото опубликовано в издании: Kanawati N, Evans L, Beni Hassan: Volume I: The Tomb of Khnumhotep II (Australian Centre for Egyptology: Reports 36, Aris and Phillips). Oxford, 2014. 13c

Фото опубликовано в издании: Kanawati N, Evans L, Beni Hassan: Volume I: The Tomb of Khnumhotep II (Australian Centre for Egyptology: Reports 36, Aris and Phillips). Oxford, 2014. 13c

Вывод

Это время было богато как на шифры, так и на шифромашины. Впервые появляются не только механические, но и электромеханические шифровальные устройства. С развитием математики, появлением теории чисел и теории вероятности появляются шифры имеющие под собой математическое обоснование. Огромный толчек к развитию криптографии дали частые войны и особенно Первая и Вторая Мировые войны. Фундамент современной криптографии заложен, но это уже другая история…

Переход к математической криптографии

После Первой мировой войны правительства стран засекретили все работы в области криптографии. К началу 1930-х годов окончательно сформировались разделы математики, являющиеся основой для будущей науки — общая алгебра, теория чисел, теория вероятностей и математическая статистика. К концу 1940-х годов построены первые программируемые счётные машины, заложены основы теории алгоритмов, кибернетики. Наибольший прогресс в криптографии достигается в военных ведомствах.

Ключевой вехой в развитии криптографии является фундаментальный труд Клода Шеннона «Теория связи в секретных системах». В этой работе, по мнению многих современных криптографов, был впервые показан подход к криптографии в целом как к математической науке. Были сформулированы её теоретические основы и введены основные понятия.

В 1960-х годах начали появляться различные блочные шифры, которые обладали большей криптостойкостью по сравнению с результатом работы роторных машин. Однако они предполагали обязательное использование цифровых электронных устройств — ручные или полумеханические способы шифрования уже не использовались.

Классическая криптография использовала симметричные алгоритмы шифрования. Шифрование и дешифрование отличаются в таких алгоритмах только порядком выполнения операций. Алгоритмы всегда используют один и тот же секретный элемент — закрытый ключ. Каждый из участников обмена, зная ключ, может как зашифровать, так и расшифровать сообщение.

Существовала несколько проблем связанных с таким подходом:

Первая состоит в том, что классическая схема шифрования прекрасно работает только, пока между участниками информационного обмена есть взаимное доверие. Если же его нет, то могут возникать различные коллизии, так как из-за полной симметрии схемы в случае конфликта между сторонами для независимого наблюдателя нет возможности сделать однозначный вывод, кто из двух участников прав. А если участников не два, а больше, то проблема доверия возрастает в разы.

Второй проблемой являлась проблема передачи шифрующего ключа. Так как современная криптография полагает, что шифрующий ключ нужно постоянно менять, то для этого следует иметь надежный канал связи для передачи ключа. Если передачу ключа нужно осуществить в пределах одного города, то проблем не возникало, а если ключ надо передать в другую страну, то это представляло собой уже сложную задачу, тем более что передачу ключа нужно проводить довольно часто.

Решением этих проблем стал настоящий прорыв в криптографии — появление асимметричных криптосистем, которые не требовали передачи секретного ключа между сторонами. Началом принято считать работу, опубликованную Уитфилдом Диффи и Мартином Хеллманом в 1976 году под названием «Новые направления в современной криптографии».

Глоссарий

- Шифр

- Шифрование

- Расшифрование

- Шифратор

- Открытый текст

- Шифртекст

- Биграмма

- Ключ

- Шифр подстановки

- Многоалфавитный шифр

- Блочный шифр

- Полиграмный шифр

- Омофоническая замена

- Криптостойкость