Можно ли подключиться к камере другого телефона на андроиде?

Содержание:

- Начинаем

- Как подключиться удаленно к чужой камере через IP Webcam

- Что нужно для организации удаленного доступа

- Как взламывают телефоны

- Как взломать чужой телефон

- Смартфон взломали — что делать?

- Подготовка веб камеры к тестированию

- Как избежать взлома веб-камеры

- Рейтинг модели на сайте

- Часть 3: Как «шпионить» за телефоном незаметно для его владельца (для устройств с Android)

- Самые лучшие вебкам площадки

- Опасно ли это для Mac?

- Как понять, что компьютер заражен?

- Взлом веб-камер

- Приложение AirDroid

Начинаем

Так как подключиться к чужой веб-камере? Первоначально следует учитывать, что у устройства может быть несколько аппаратов для фиксации изображения и звука. Поэтому следует позаботиться о возможности выбора инструмента, с которым будет вестись работа. Чтобы решить эту задачу, мы используем функцию capGetDriverDescription().

Она может принять пять параметров:

- wDriverIndex – это индекс драйвера видеозахвата. Он может принимать значения от нуля до девяти.

- lpszName – параметр указывает на буфер, где содержится соответствующее имя драйвера.

- cbName используется для указания размера в байтах буфера lpszName.

- lpszVer содержит указатель на буфер, где можно найти описание определённого драйвера.

- cbVer – это размер в байтах буфера, где хранится описание драйвера.

Как подключиться к чужой веб-камере? Ipb image может выдать активацию камеры. Поэтому необходимо поработать и над этим. Можно, конечно, здесь написать небольшой код, позволяющий подключиться и контролировать работу устройства, но поскольку это вторжение в личную жизнь, то будет представлено только описание. Для создания необходимой программы можно использовать C#.

При работе необходимо указывать имя функции, что подключается, а также написать имя DLL, где она определена. Для компоновки всех отдельных наработок следует использовать класс.

Как подключиться удаленно к чужой камере через IP Webcam

Прежде чем иметь доступ к телефону другого пользователя, понадобится скачать одно из приложений для синхронизации. Например, можно воспользоваться программным обеспечением «IP Webcam». Для того чтобы загрузить приложение на свое мобильное устройство, владельцу гаджета потребуется подключить мобильный интернет. При наличии рабочей и настроенной точки доступа можно воспользоваться вай-фай и скачать софт. Потребуется следовать пошаговой инструкции, чтобы подключиться через приложение:

- Загрузить софт, и дождаться установки программного обеспечения. Далее пользователю понадобится скачать приложение на свой компьютер или ноутбук. Это понадобится для того, чтобы просматривать изображения в высоком качестве на большом экране;

- Зайдя в интерфейс приложения на телефоне, пользователь может установить свои параметры. Настроить видео можно в разделе «Video performance». Можно установить фильтр, щелкнув по команде «Effects». Язык приложения чаще всего русский (можно изменить его в настройках), поэтому ориентироваться в интерфейсе будет легко;

- После смены конфигурации пользователю потребуется пролистать вниз. В конце находится команда «Начать трансляцию» или любая аналогичная ей. На экране появится числовое значение, которое потребуется ввести в адресную строку веб-обозревателя. После этого пользователя перенаправит на сайт, где можно просмотреть видео с камеры телефона.

| Преимущества | Недостатки |

| Интерфейс приложения прост и понятен | Трансляции не сохраняются на сервере. У пользователя пропадает возможность просмотреть контент повторно |

| Большое количество опций позволяют настроить параметры видео и съемки в соответствии со своими предпочтениями | Неудобство, выраженное в необходимости использования компьютера для просмотра видео |

| Есть возможность выбрать удобный способ просмотра видео | Для того чтобы получить расширенную версию настроек приложения понадобится внести плату |

Ниже представлено видео, где есть обзор приложения, его опции и сама съемка. Ссылки на приложение даны после ролика.

Что нужно для организации удаленного доступа

В зависимости от нужд того, кто хочет настроить удаленный доступ, понадобится следующий набор программ и устройств:

В зависимости от нужд того, кто хочет настроить удаленный доступ, понадобится следующий набор программ и устройств:

- Установленная камера. Она предназначена для захвата изображения и передачи его в нужном направлении.

- Пакет программного обеспечения для управление веб-камерой.

- Вспомогательное оборудование, состав и набор которого зависит от вида локальной сети.

Помимо этих программ и устройств, потребуется специалист, который должен уметь производить настройку и вносить в нее необходимые изменения.

Если нужно осуществить удаленный доступ с персонального компьютера всего лишь к одной веб-камере, то в большинстве случаев с таким делом сможет справиться практически любой пользователь. Но если необходимо связать несколько камер на предприятии и предоставить к ним удаленный доступ, то без специалиста обойтись будет трудно.

Такая ситуация может возникнуть, когда камеры соединяются через Wi-Fi и в локальной сети имеются ретрансляторы сигнала.

Как взламывают телефоны

Для начала нужно определить такое понятие, как взлом. Это незаконный метод получения доступа к личной информации пользователя. И как бы производители смартфонов не уверяли покупателей в том, что их устройства самые безопасные, риск столкнуться со злоумышленниками есть у каждого.

Теперь необходимо понять, как злоумышленник получает доступ к данным другого пользователя. И здесь у мошенника есть 3 варианта:

- физическая кража;

- удаленный доступ посредством интернет-сетей и софта;

- вирусы.

Первый способ похищения личных данных с каждым годом теряет свою популярность. Из-за относительно благоприятной обстановки в мире, кражи смартфонов происходят очень редко. Кроме того, заполучить мобильное устройство в свои руки не одно и тоже, что получение доступа к личным данным. Ведь пользователи защищают телефоны паролями, графическими ключами и отпечатками пальцев. В подобной ситуации только опытный хакер сможет украсть фотографии или пароли от банковских карт.

Однако, нередко кража личных данных происходит в ситуации, когда человек об этом даже не подозревает. Например, после сдачи девайса в ремонт. Недобросовестный мастер без труда разберет телефон и при необходимости похитит персональную информацию.

Тем не менее, в настоящий момент самым распространенным способом взлома является удаленный доступ. Когда человек посещает сайты в интернете, всегда есть определенный риск наткнуться на подозрительный ресурс. Он при помощи инструментов шифрования взламывает устройство. А иногда пользователь сам по неопытности указывает личную информацию во время регистрации на таких сайтах.

Заражение смартфона вирусом можно отнести к подвидам удаленного доступа. В память устройство закачивается вредоносный файл, который сложно обнаружить встроенными средствами девайса. А он, в свою очередь, отслеживает действия пользователя с экрана телефона или через фронтальную камеру. Потом злоумышленник довольно легко подберет пароль от банковской карты или аккаунта в социальной сети.

Как взломать чужой телефон

Cocospy предлагает отлично работающие функции по мониторингу и наблюдением за телефоном:

кейлоггер для айфон и андроид. Шпион фиксирует все манипуляции с клавиатурой и сенсорным экраном устройства;

запись данных обо всех входящих и исходящих звонках

Если же вы хотите прослушивать телефон, стоит обратить внимание на шпион FlexiSpy;

сообщения sms. Читайте все полученные и отправленные текстовые сообщения;

социальные сети и месседжеры

Все установленные на устройстве приложения, соцсети и чаты – все это станет доступно для вас. Теперь узнать, с кем переписывается человек в ватсап, Viber, инстаграм, фейсбук или вконтакте – просто и легко;

определение местоположения GPS и гео-ограничение. Отслеживайте перемещения человека. Пользуйтесь незаменимой функцией ля родительского контроля – определения безопасной зоны на виртуальной карте;

контроль телефонной книги и контактов; удаляйте, блокируйте или добавляйте любых абонентов;

удаленная блокировка телефона, удаление приложений или фото;

галерея устройства. Все фотографии и видео файлы – полученные, отправленные или сделанные камерой телефона;

и многое другое.

Смартфон взломали — что делать?

Если ваш телефон взломали, выполните следующие действия:

- Сначала сбросьте смартфон до заводских настроек.

- Измените все пароли, которые стоят на вашем телефоне.

- Отформатируйте SD-карту, если вы ее используете.

Если указанные шаги не работают, лучше всего обратиться к специалисту.

Источники

- https://TrashExpert.ru/input/webcams/kak-vzlamyvayut-veb-kamery-i-kak-zashhititsya-ot-etogo/

- https://FB.ru/article/337919/kak-podklyuchitsya-k-chujoy-veb-kamere-poshagovoe-opisanie-rekomendatsii-i-osobennosti

- https://GeshTV.ru/os/kak-uznat-chto-tvoj-telefon-vzlomali.html

- https://tehmo.com/kak-udalenno-upravlyat-kameroy-smartfona-na-android-i-ios-7704p.html

- https://SetPhone.ru/stati/naskolko-legko-vzlomat-veb-kameru/

- https://zipzip03.ru/ip-kamera-vslom/

- https://HideMy.name/ru/articles/chto-delat-esli-vzlomali-telefon-priznaki-vzloma-smartfona/

- https://reptilicus.net/kak-udalenno-vklyuchit-kameru-v-chuzhom-telefone/

- https://cellmonitoring.net/%D1%83%D0%B4%D0%B0%D0%BB%D1%91%D0%BD%D0%BD%D1%8B%D0%B9-%D0%B4%D0%BE%D1%81%D1%82%D1%83%D0%BF-%D0%BA-%D1%87%D1%83%D0%B6%D0%BE%D0%BC%D1%83-%D1%82%D0%B5%D0%BB%D0%B5%D1%84%D0%BE%D0%BD%D1%83/

- https://ichip.ru/sovety/ekspluataciya/kak-uznat-chto-vash-smartfon-vzlomali-710222

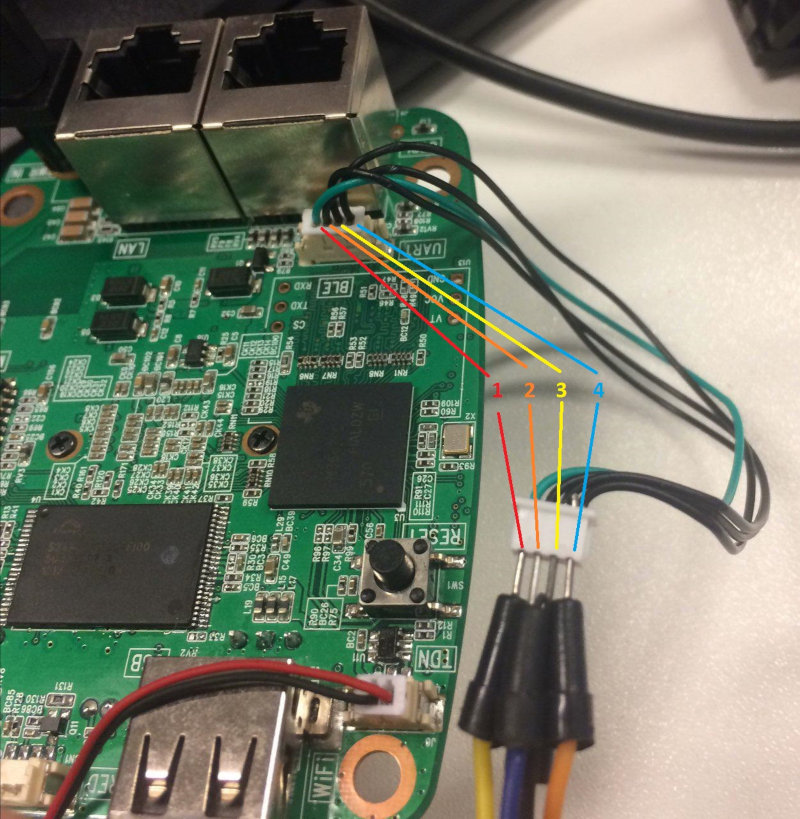

Подготовка веб камеры к тестированию

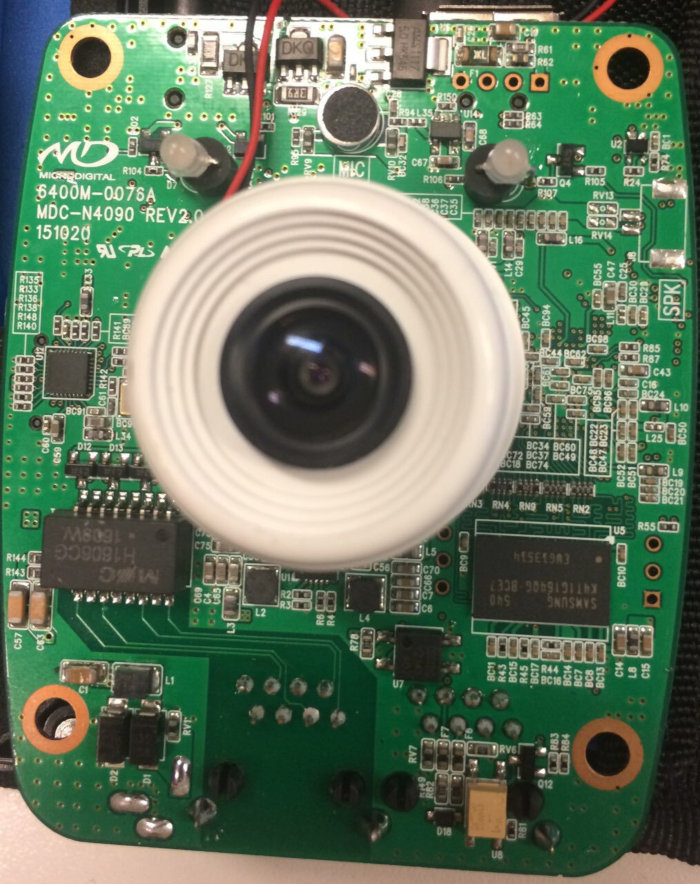

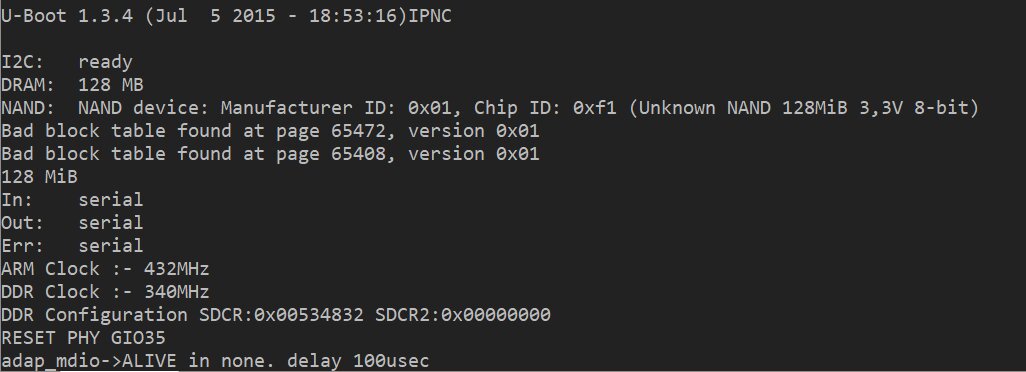

Приступим к изучению аппаратной составляющей. Для этого разбираем устройство (ничего сложного, четыре винта по периметру) и получаем печатную плату.

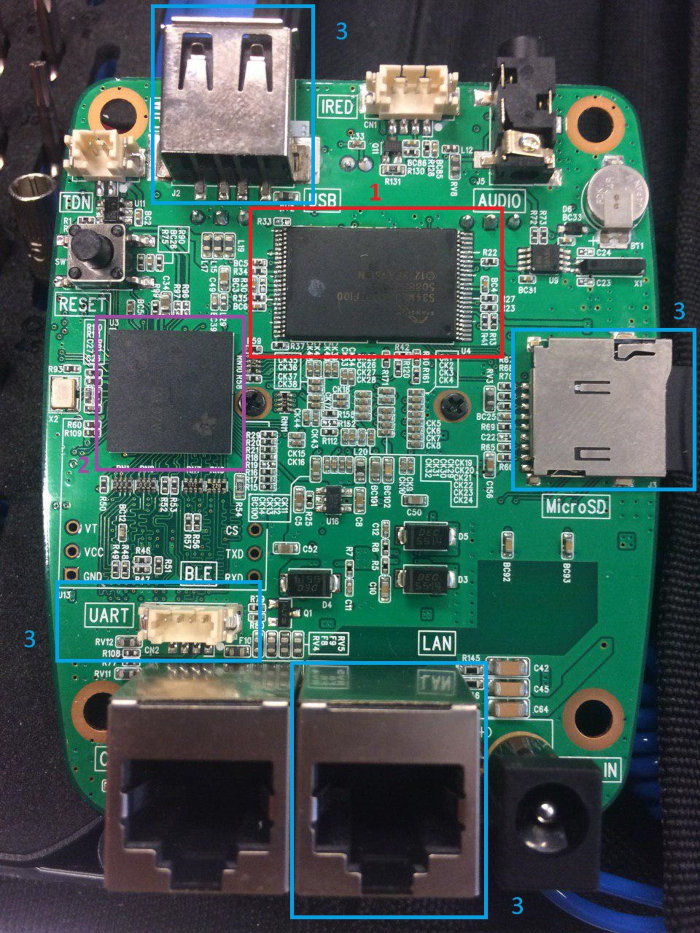

Также видим следующее:

- память S34ML01G100TF100;

- чип DM368ZCE;

- интерфейсы: четыре пина UART, USB, MicroSD, Ethernet.

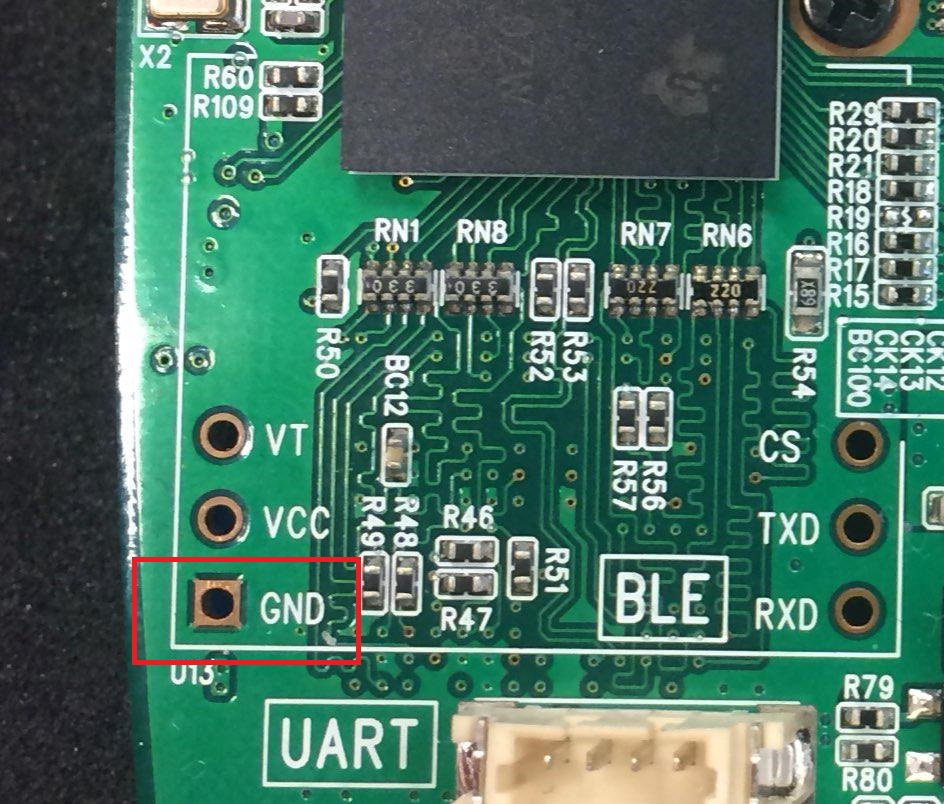

Пины, отмеченные как BLE, я не рассматриваю, так как это, скорее всего, контакты для подключения модуля Bluetooth. Нас это в данный момент не интересует.

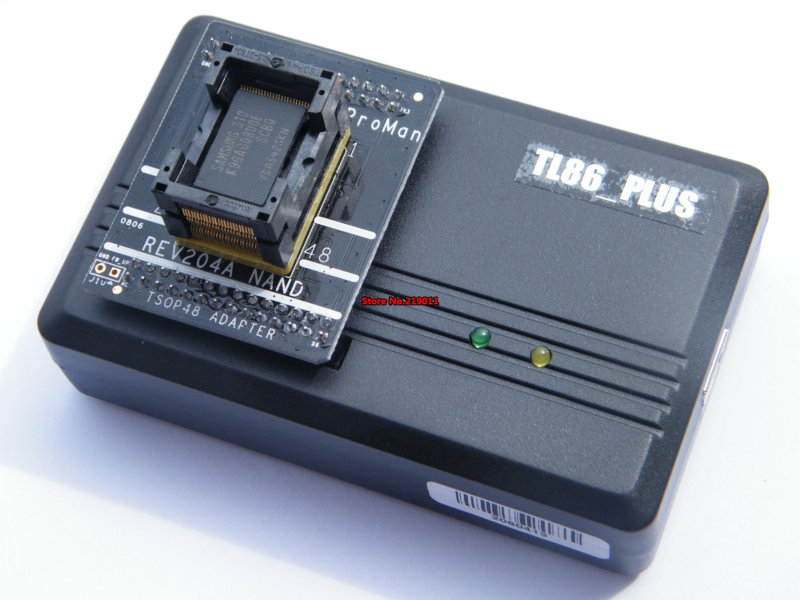

Модуль S34ML01G100TF100 — энергонезависимая NAND-память в корпусе TSOP-48. Datasheet легко гуглится. Из него узнаем подробнее о типе корпуса (NAND08) и размере хранилища — 128 Мбайт.

Для дальнейшей работы потребуется сделать бэкап данных, чтобы в случае «окирпичивания» камеры можно было вернуть ее в изначальное состояние. Для этого идеально подходит программатор ProMan TL86 или TL866 с переходником NAND08 → DIP48.

Содержимое флеш-памяти сохраним в нашу рабочую директорию. Как и к прошивке, возвращаться к ней нужно будет только в том случае, если не выйдет дорваться до админской консоли.

Картинки по запросу tl86

Картинки по запросу tl86

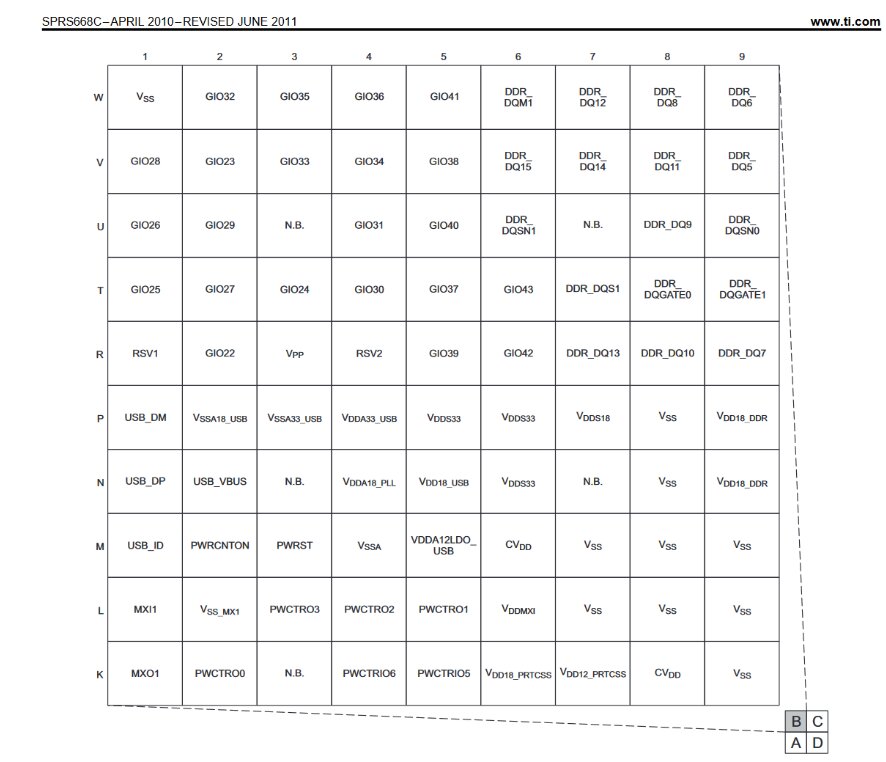

Для чипа DM368ZCE тоже не составило проблем нагуглить документацию (PDF). Оказывается, архитектура чипа — ARM. К тому же из документации можно достать его распиновку, но нам она не потребуется.

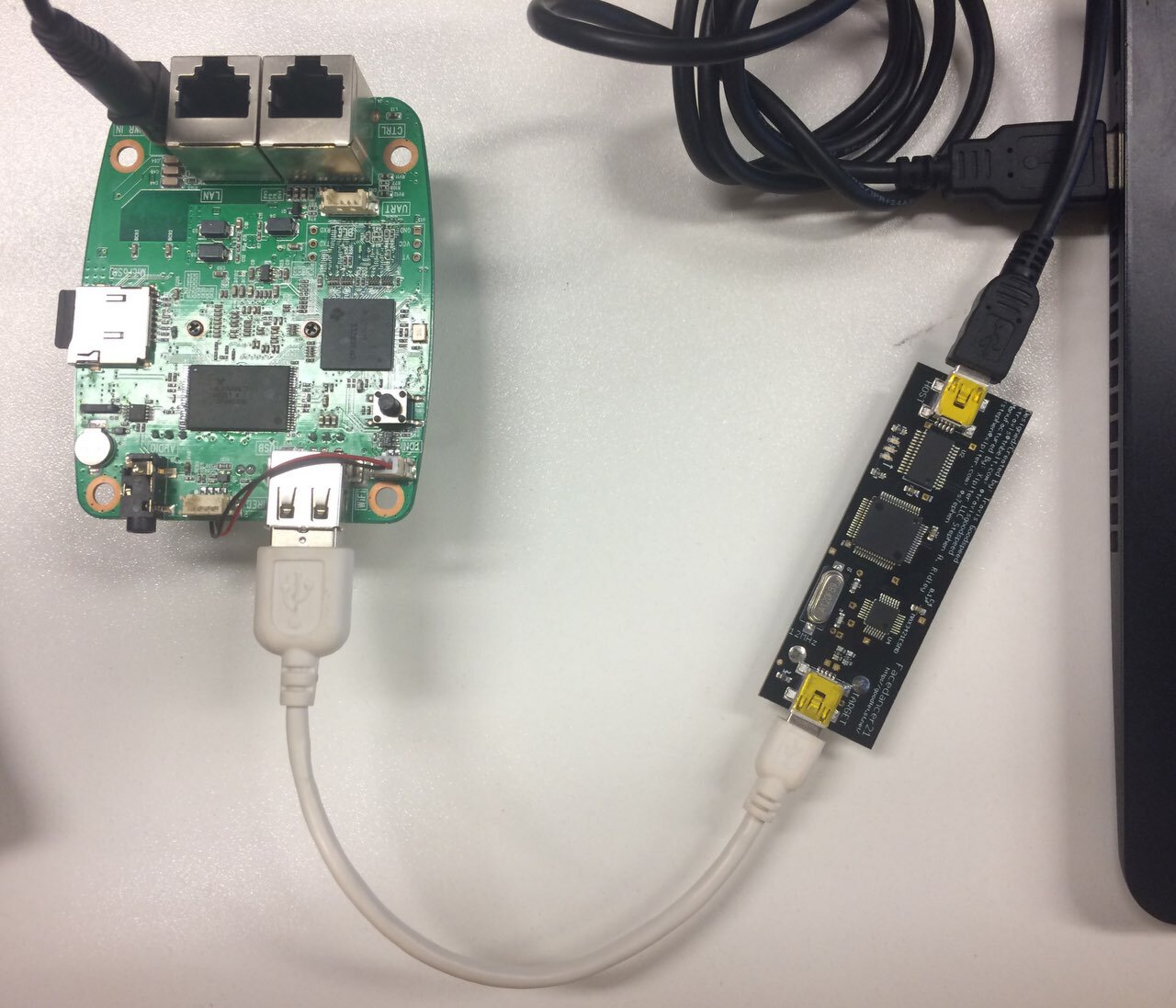

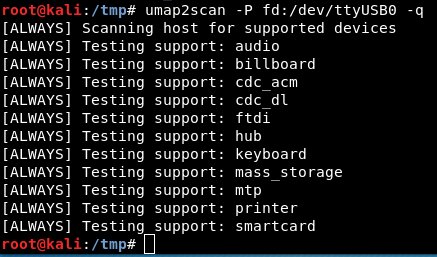

Пройдемся по интерфейсам. Из документации очевидно, что USB и MicroSD нужны в основном для того, чтобы подключать к устройству внешние носители и использовать их в качестве хранилища. Для полноты картины можем подключить к устройству USB-фаззер facedancer21 и, используя утилиту umap2scan, получить список поддерживаемых устройств.

К сожалению, камера не поддерживает ни одно из известных нам устройств.

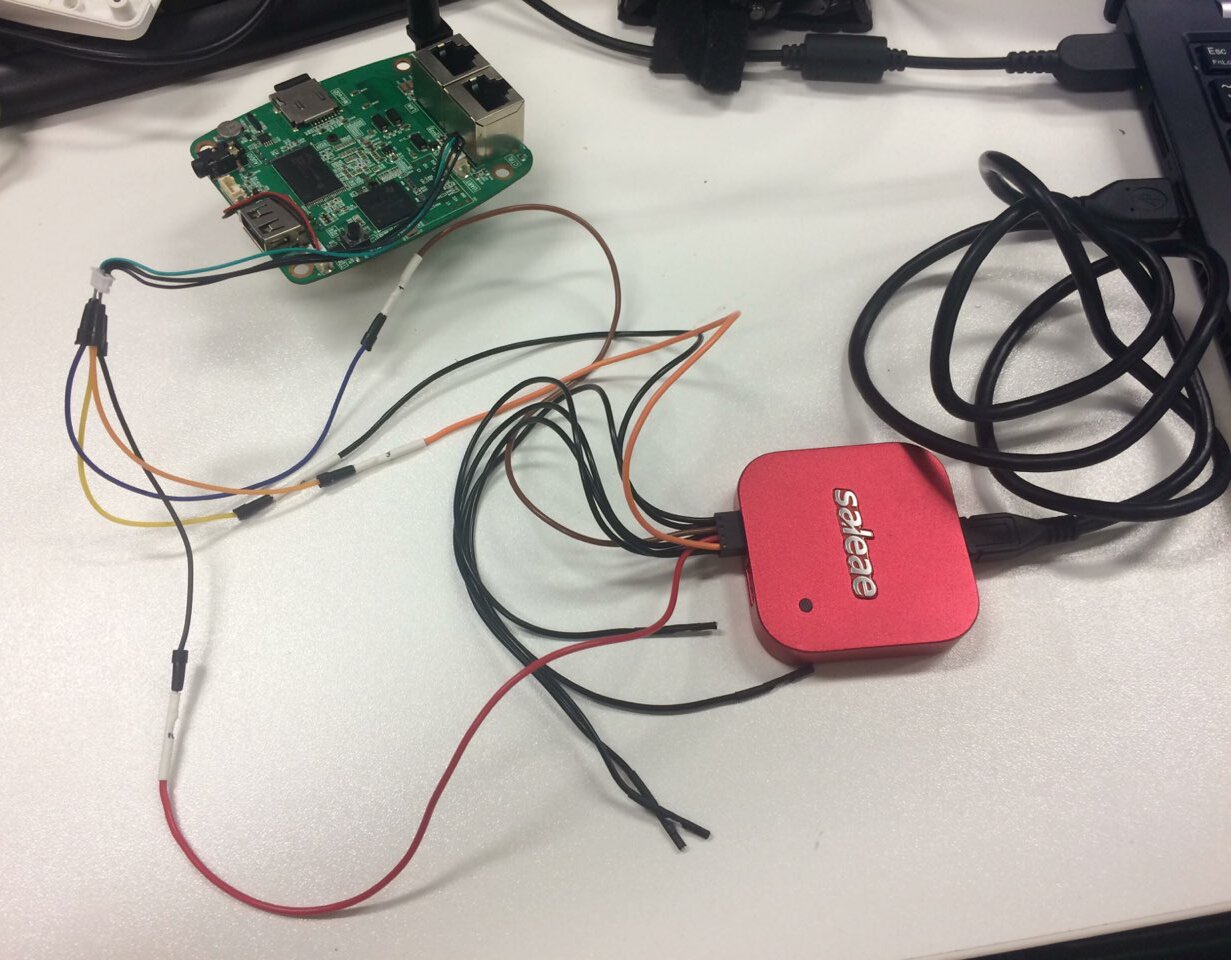

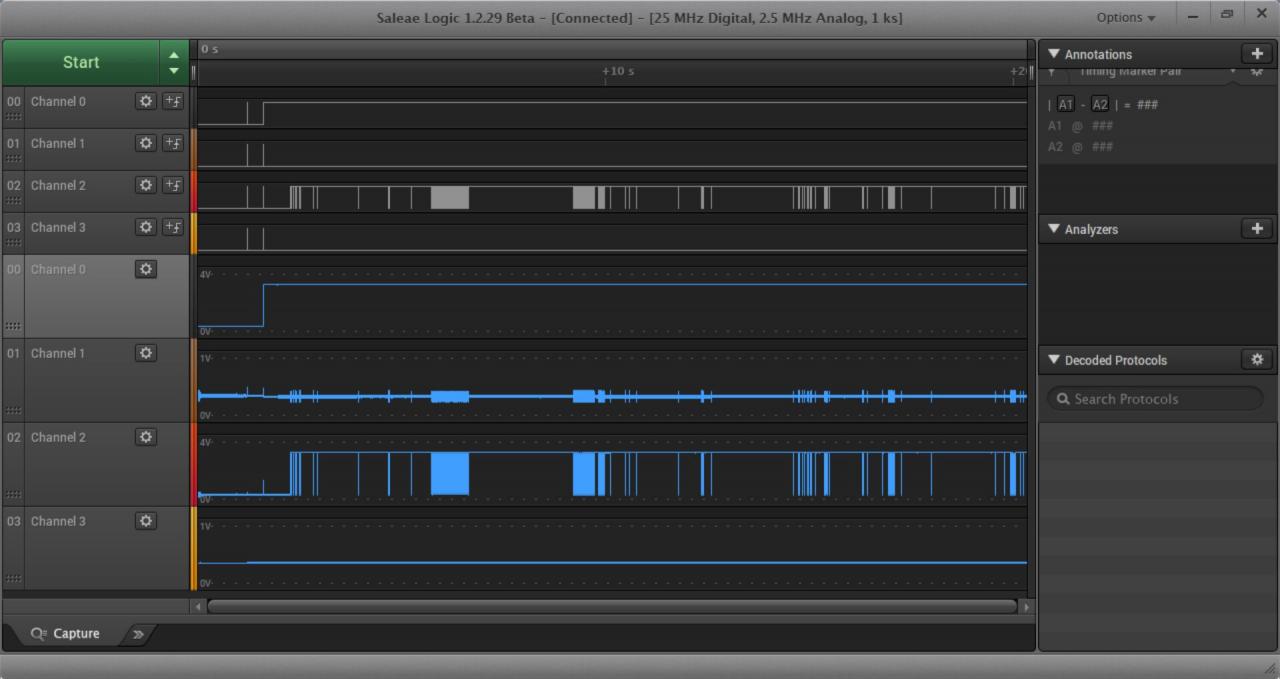

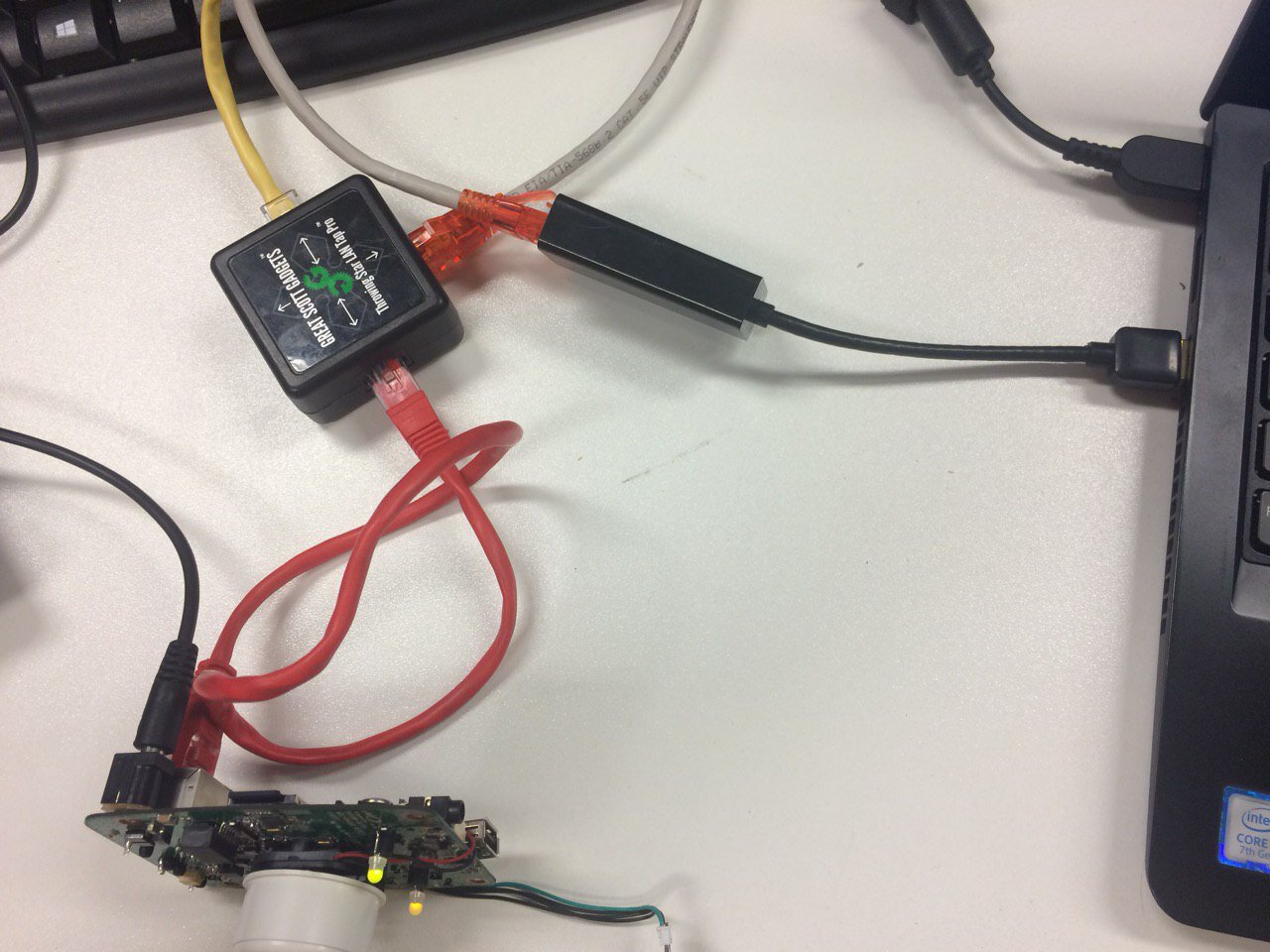

Как насчет UART? Тут предстоит определить, за что отвечает каждый пин и какова скорость передачи данных. Для этого воспользуемся логическим анализатором Saleae Logic. Для удобства я подключился через проводок, который соединяет плату устройства и инфракрасные лампочки.

Пронумеруем пины для удобства.

Прежде чем включать логический анализатор, подключаем заземление к пину GND интерфейса для подключения BLE.

Теперь включаем логический анализатор и само устройство и смотрим, что из этого выйдет.

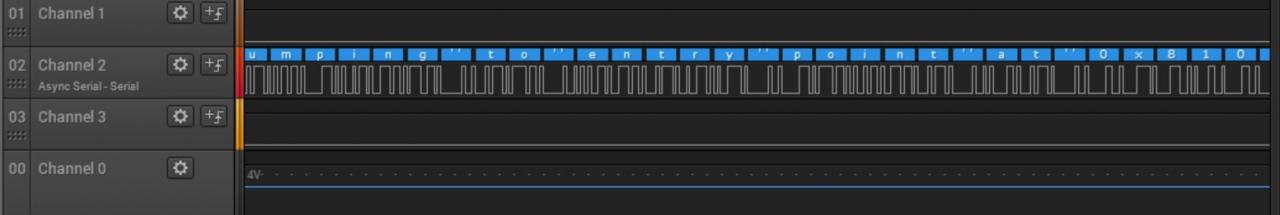

После включения устройства на пине номер 3 (в программе отсчет идет с нуля и пин нумерован как 2) передаются бинарные данные. Этот пин интерфейса UART отвечает за передачу данных (TX). Просмотрев длину одного бита, получаем текущую скорость передачи — 115 200 бит в секунду. При корректных настройках мы даже можем разглядеть часть текста.

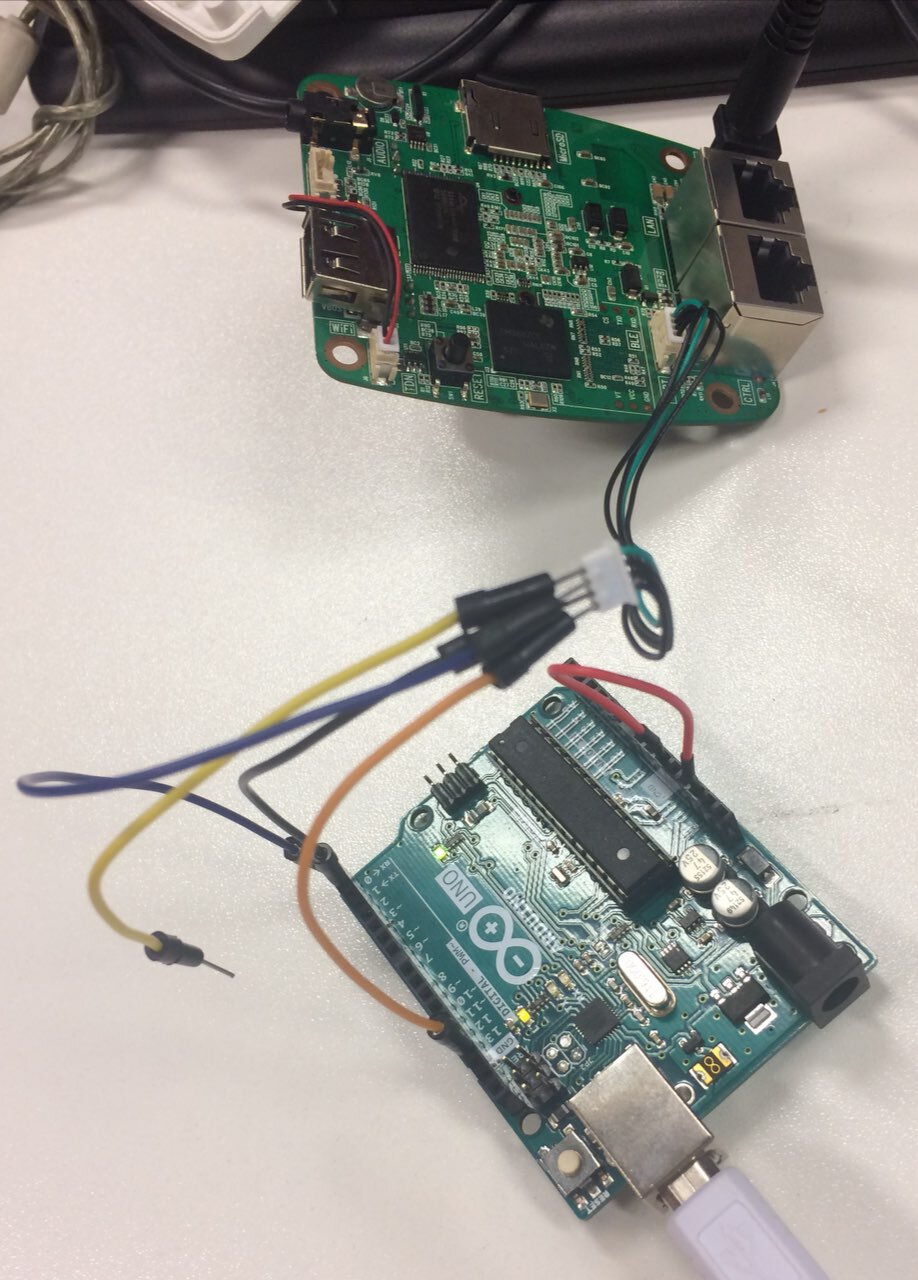

У пина под номером 1 постоянное напряжение 3 В — следовательно, он предназначен для питания. Пин номер 4 связан с пином GND интерфейса для подключения модуля BLE. Значит, этот пин тоже «земля». И остается последний пин под номером 2, он отвечает за прием байтов (RX). Теперь у нас есть вся информация для общения с камерой по UART. Для подключения я воспользуюсь Arduino UNO в режиме переходника TTL.

Начинаем мониторить порт UART и получаем следующее.

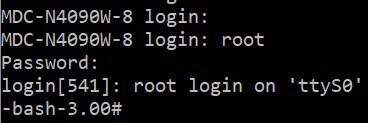

При старте устройства первым делом подгружается загрузчик системы U-Boot. К сожалению, на уровне загрузки пин TX отключен в настройках камеры, поэтому мы можем наблюдать только отладочный вывод. Через какое-то время подгружается основная система, позволяющая ввести логин и пароль для доступа в администраторскую консоль. Пара root/root (аналогичная той, что используется для веб-админки и указана в документации) прекрасно подошла.

Получив консоль, мы можем изучить все работающие сервисы. Но не забываем, что у нас есть еще один неизученный интерфейс — Ethernet. Для его исследования нужно будет подготовить систему мониторинга трафика

Причем важно отслеживать первое же подключение к сети

Для перехвата трафика я буду пользоваться устройством Lan Tap Pro.

Никакой связанной с обновлениями активности мы, впрочем, не обнаруживаем. На этом разведка закончена, и мы полностью готовы к поиску уязвимостей!

Как избежать взлома веб-камеры

- Установите антивирус. Любой хороший софт сразу же заметит, что к веб-камере удалённо пытаются подключиться, и выведет предупреждение на монитор. Практически невозможно обойти подобную защиту;

- Включите брандмауэр. Даже стандартный фаэрвол Windows не позволяет по сети получить контроль над вашим ПК. Весь подозрительный трафик приостанавливается до тех пор, пока Администратор не даст добро. Рекомендуем посмотреть тематическое видео:

Отключите вебку. Зайдите в диспетчер устройств и отключите веб-камеру, если редко ей пользуетесь. Заодно отключите микрофон, ведь вас могут подслушивать. Также можно использовать на ноутбуке специальное сочетание клавиш (чаще всего — это Fn + F12 ).

Ни один из методов не гарантирует 100% защиту. При тщательном подходе хакер сможет обойти любую защиту, кроме изоленты. Но, опять же, останется вопрос со звуком. Вредоносный код способен внедрять свои настройки в систему и включать отключенные устройства, поэтому даже полное отключение не обезопасит владельца.

Полезный контент:

- Приложения-фонарики для Android, которые «потушат» Ваш телефон

- 5 способов слежки за Вашим телефоном: технологии 2021 года

- 7 опасных приложений, которые стоит немедленно удалить с Android устройства

Рейтинг модели на сайте

Практически на каждом сайте у модели есть рейтинг. От него зависит на какой странице будет выводиться окно с трансляцией web модели, и чем оно ближе к 1 странице — тем успешнее модель. На рейтинг влияет время, которое модель проводит онлайн и ее заработок. На некоторых сайтах пользователи могут писать отзывы о модели, что тоже влияет на ее рейтинг. Поскольку рейтинг постоянно пересчитывается, а модели выходят в онлайн в разное время, занять твердую позицию в рейтинге практически невозможно

Именно поэтому для модели важно регулярно выходить в онлайн и не пропадать с вебкам-сайта на длительные промежутки времени

Часть 3: Как «шпионить» за телефоном незаметно для его владельца (для устройств с Android)

Если вам нужно проследить за телефоном с операционной системой Android, мы рекомендуем приложение-трекер Cocospy для Android. Оно позволяет «шпионить» за смартфоном дистанционно и совершенно незаметно.

Выполните 3 простых действия, чтобы начать следить за смартфоном без взлома прошивки

Чтобы активировать Cocospy для слежки за устройством с Android, вам нужно сделать следующее:

- Бесплатно создайте учетную запись на сайте Cocospy

- Установите приложение Cocospy

- Начните следить за интересующим вас смартфоном

Шаг 2. Установите приложение Cocospy на интересующий вас смартфон

После завершения процесса оплаты просто следуйте инструкции по установке приложения. Если вы запутались, обратитесь к подробному руководству по установке >>

Шаг 3. Начните следить за интересующим вас смартфоном

Готово! После установки Cocospy вы можете получить доступ к данным об устройстве, за которым хотите шпионить.

Какие функции Cocospy для Android доступны без взлома прошивки?

Прежде всего, я хочу подчеркнуть несколько замечательных особенностей приложения Cocospy:

Все сообщения, отправленные с телефона, отображаются в вашем личном кабинете Cocospy в режиме реального времени, в том числе и переписка в соцсетях и мессенджерах.

Вы можете шпионить за входящими и отправленными сообщениями в WhatsApp, Facebook Messenger, Snapchat, Telegram и других мессенджерах. ВНИМАНИЕ! Все эти замечательные функции доступны без взлома прошивки смартфона с Android!

Основные функции Cocospy включают в себя:

1. Доступ к данным о звонках и к текстовым сообщениям

Вы без проблем сможете отслеживать входящие и исходящие звонки, читать смски и переписку в чатах на телефоне с ОС Android с помощью Cocospy.

Это приложение позволяет пользователям получать уведомления о входящих звонках в режиме реального времени, а также дает полный доступ к контактам на телефоне.

Стоит отметить, что приложение-«шпион» сохраняет даже те сообщения, которые были удалены со смартфона.

2. Доступ к истории браузера

Вы сможете узнать, какие веб-страницы посещал владелец телефона с ОС Android. Эту функцию часто используют родители, чтобы проверить, не заходит ли ребенок на потенциально небезопасные сайты.

Если вы — владелец компании, Cocospy поможет вам проследить за тем, чтобы сотрудники использовали корпоративные телефоны только для решения рабочих задач, а не для личных целей.

3. Функция «Keylogger»

Термин «keylogging» означает регистрацию всех нажатий клавиш на устройстве. С помощью этой функции Cocospy можно вовремя выявить неблагоприятные ситуации, отследив их по определенным ключевым словам, напечатанным на клавиатуре телефона.

Функция кейлоггинга позволяет отследить и прекратить общение с потенциально опасными незнакомцами, Интернет-троллями или представителями компаний-конкурентов.

4. Информация об установленных приложениях

Многие родители хотят выяснить не только то, с кем и о чем переписывается их ребенок в Интернете, но и то, какие приложения он устанавливает на своем телефоне.

Cocospy позволяет «шпионить» за приложениями, загруженными на смартфон с ОС Android из Play Store, в том числе за приложениями в формате .apks. Есть также возможность дистанционно заблокировать установку приложений на смартфон с Android.

5. Возможность просматривать фотографии и медиафайлы

Информацию в Интернете можно передавать не только текстовыми сообщениями, но и с помощью фотографий, музыкальных файлов и видеороликов.

Cocospy дает вам возможность незаметно ознакомиться с содержанием мультимедийных файлов на интересующем вас смартфоне.

Можно просматривать изображения и видеоматериалы, загруженные на телефон его владельцем или присланные кем-то другим. Эта функция доступна для любых устройств с операционной системой Android.

6. Получение GPS-координат устройства

Приложение Cocospy позволяет вам следить за текущим местонахождением смартфона в режиме реального времени.

Вы можете отметить определенные места как нежелательные — например, бары, казино, какие-то конкретные адреса. Если устройство, за которым вы шпионите, вдруг окажется в одной из этих точек, вы сразу же получите соответствующее уведомление.

Рекомендуем также статью Как поймать изменника: 20+ лучших «шпионских» приложений, скрытых камер и уловок

Самые лучшие вебкам площадки

Если вы не знаете, с какого вебкам-сайта начать свою карьеру в вебкам индустрии, то не переживайте! Мы собрали ТОП 5 сайтов, которые прекрасно подойдут для начинающих веб моделей. Это webcam сайты, на которых новенькая модель легко сможет найти постоянных зрителей:

- Bongacams — интерфейс доступен на русском языке, в устройстве сайта можно легко разобраться;

- LiveJasmin, раздел Amateur — легко найти зрителей, интерфейс доступен на русском языке;

- Streamate — очень простое и понятное устройство сайта, много возможностей дополнительного заработка;

- Chaturbate — много щедрых мемберов, возможность подключить ботов;

- CamContacts — оффлайн видеочат, много обеспеченных мемберов.

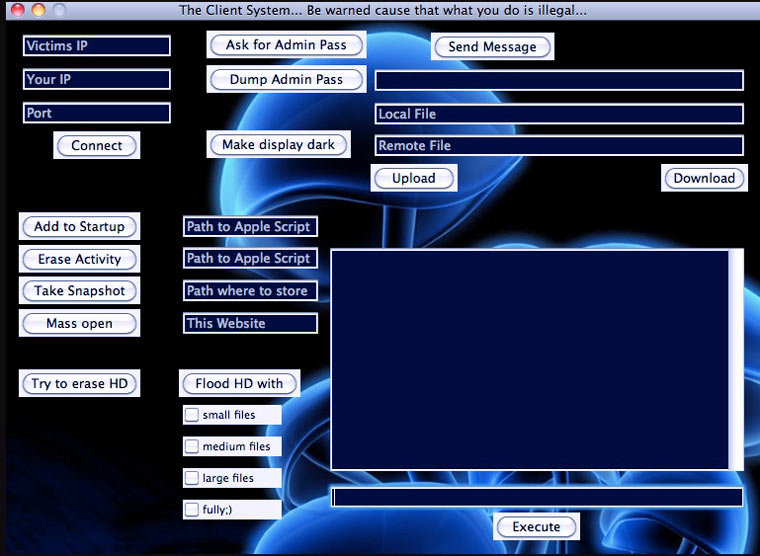

Опасно ли это для Mac?

Да. Есть некоторые разновидности RAT работают под MacOS. Вот например, кроссплатформенный Blackhole, который изображен на картинке выше. Стандартных функций у него поменьше, но можно запускать сценарии на Apple Script и Shell-скрипт.

В RAT для Mac разработчики часто не включают функции для записи видео, так как в OS X и MaсOS они не могут бороться с включением огонька, который позволяет пользователю обнаружить работу программы. Даже у совсем нового RAT, который появился конце 2016 года, Backdoor.OSX.Mokes.a есть только функции для записи видео с экрана и звука. К вебкамере у него доступа нет.

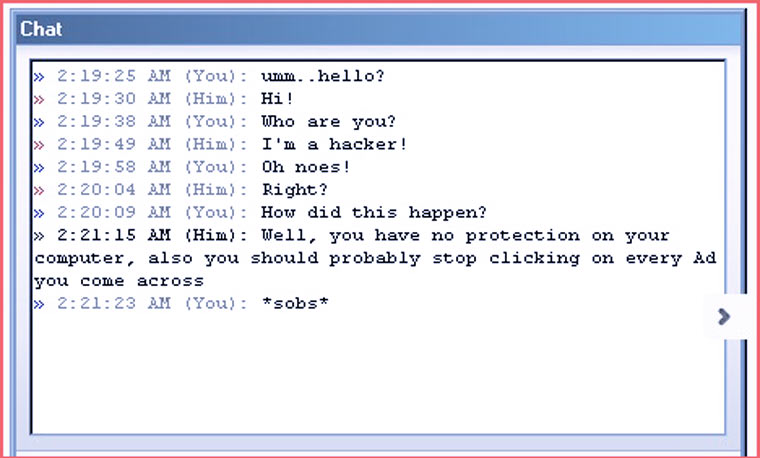

Как понять, что компьютер заражен?

Хулиганам не нужно, чтобы вы догадались о том, что вашим компьютером пользуется кто-то еще. Множество жертв RAT-еров не осознают своей участи. Анализ форумов выявил признаки, которые могут говорить о том, что вы стали «рабом»:

Даты последнего открытия файлов не совпадают с моментами, когда вы их открывали

Если у вас есть текстовый файл с паролями на рабочем столе, то обратите на него внимание в первую очередь;

Когда вы отходите от компьютера, то после находите курсор не в том месте, где вы его оставили;

Окна и вкладки в браузере внезапно открываются/закрываются;

Сразу с нескольких ваших аккаунтов в мессенджерах и соцсетях внезапно начал рассылаться спам;

Вы недосчитались денег на вашем электронном кошельке.

Взлом веб-камер

Веб-камеры, которые работают через универсальный драйвер, часто называют UVC-совместимыми (от USB Video Class — UVC). Взломать UVC-камеру проще, поскольку она использует стандартный и хорошо задокументированный протокол. Однако в любом случае для доступа к веб-камере атакующему придется сначала получить контроль над компьютером, к которому она подключена.

Технически доступ к веб-камерам на компьютерах с Windows любой версии и разрядности осуществляется через драйвер камеры, фильтры DirectDraw и кодеки VFW. Однако начинающему хакеру не требуется вникать во все эти детали, если он не собирается писать продвинутый бэкдор. Достаточно взять любую «крысу» (RAT — Remote Admin Tool) и слегка модифицировать ее. Средств удаленного администрирования сегодня просто уйма. Кроме отборных бэкдоров с VX Heaven, есть и вполне законные утилиты, вроде Ammyy Admin, LiteManager, LuminosityLink, Team Viewer или Radmin. Все, что опционально требуется изменить в них, — это настроить автоматический прием запросов на удаленное подключение и сворачивание главного окна. Дальше дело за методами социального инжиниринга.

Кодомодифицированная крыса загружается жертвой по фишинговой ссылке или проползает на ее компьютер сама через первую обнаруженную дыру. О том, как автоматизировать этот процесс, смотри в статье « ». Кстати, будь осторожен: большинство ссылок на «программы для взлома камер» сами фишинговые и могут привести тебя к скачиванию малвари.

У рядового пользователя большую часть времени веб-камера неактивна. Обычно о ее включении предупреждает светодиод, но даже с таким оповещением можно выполнять скрытое наблюдение. Как оказалось, индикацию активности веб-камеры можно отключить даже в том случае, если питание светодиода и CMOS-матрицы физически взаимосвязано. Это уже проделывали с веб-камерами iSight, встроенными в MacBook. Исследователи Брокер и Чекоуэй из университета Джона Хопкинса написали утилиту , которая запускается от простого пользователя и, эксплуатируя уязвимость контроллера Cypress, подменяет его прошивку. После запуска жертвой iSeeYou атакующий получает возможность включать камеру, не зажигая ее индикатор активности.

Уязвимости регулярно находят и в других микроконтроллерах. Специалист компании Prevx собрал целую коллекцию таких эксплоитов и показал примеры их использования. Практически все найденные уязвимости относились к 0day, но среди них были и давно известные, которые производители просто не собирались устранять.

Способов доставить эксплоиты становится все больше, а отловить их все труднее. Антивирусы часто пасуют перед модифицированными файлами PDF, имеют предустановленные ограничения на проверку больших файлов и не могут проверить зашифрованные компоненты малвари. Более того, полиморфизм или постоянная перекомпиляция боевой нагрузки стала нормой, поэтому сигнатурный анализ давно отошел на второй план. Внедрить троян, открывающий удаленный доступ к веб-камере, сегодня стало исключительно просто. Это одна из популярных забав среди троллей и script kiddies.

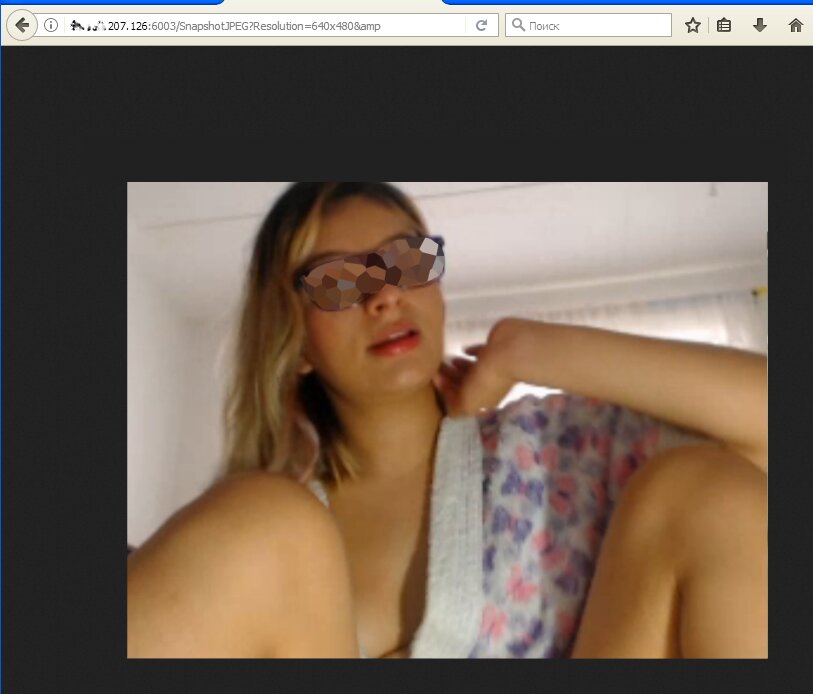

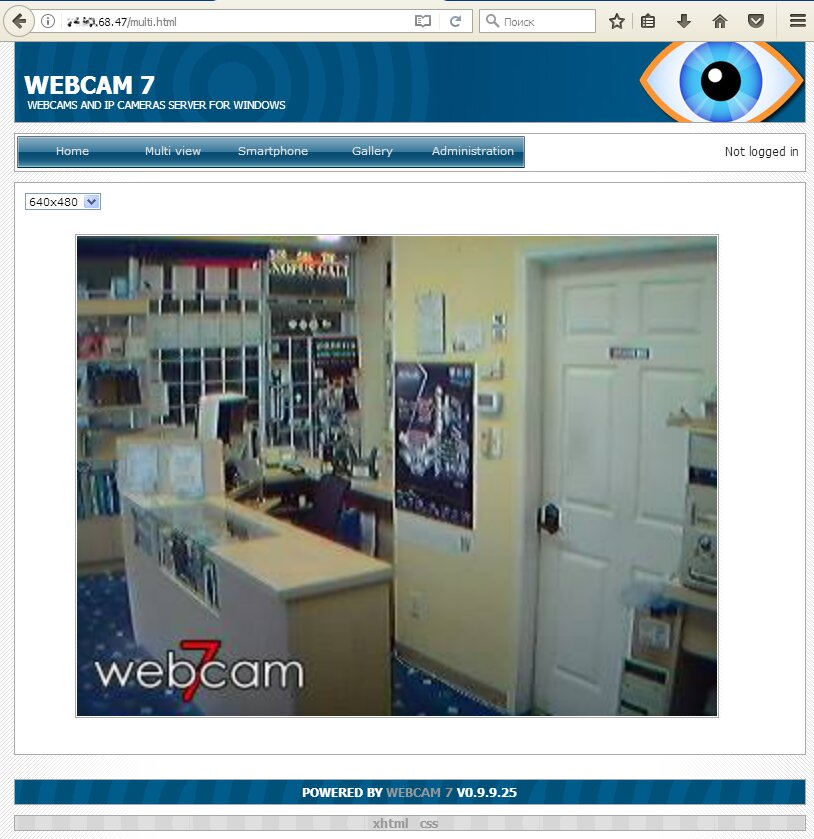

Превращаем вебку в камеру наблюдения

Любую веб-камеру можно превратить в подобие IP-камеры, если установить на подключенном к ней устройстве сервер видеонаблюдения. На компьютерах многие используют для этих целей старый webcamXP, чуть более новый webcam 7 и подобные программы.

Для смартфонов есть аналогичный софт — например, Salient Eye . Эта программа умеет сохранять видео в облачный хостинг, освобождая локальную память смартфона. Однако дыр в таких программах и самих ОС хватает, поэтому взломать управляемые ими веб-камеры часто оказывается не сложнее, чем IP-камеры с дырявой прошивкой.

Приложение AirDroid

Софт доступен для скачивания через маркет. Регистрация происходит через площадку ПО. Для того чтобы воспользоваться приложением, нужно следовать инструкции:

- Загрузить софт, дождаться установки. Далее нажать пальцем на ярлык, зайти в программное обеспечение. Потребуется ввести данные, которые позволят зарегистрировать новый аккаунт, и пользоваться приложением. При запуске трансляции нужно скопировать айпи-адрес и ввести его в строку браузера;

- После этого откроется сайт, с помощью которого пользователь проводит слежку. Пользователь может нажать на приложение «Проводник», передать какой-либо файл целевому человеку и наоборот. Это одно из главных преимуществ программы – она дает много возможностей своему владельцу.

| Преимущества | Недостатки |

| Приложение можно загрузить через Гугл Маркет | Приложение совместимо только с операционной системой Андроид. Однако сейчас появляются новые версии софта, тестировать их придется на свой страх и риск |

| Можно воспользоваться онлайн-версией приложения и не скачивать софт на свое устройство | Доступ предоставляется только к двум устройствам |

| Помимо камеры пользователь получит доступ к другой информации целевого абонента. Появится возможность не только просматривать файлы, но и скачивать их на свое устройство | Для функционирования приложения потребуется вносить ежемесячную абонентскую плату |