Вредоносное по

Содержание:

How does malware affect my business?

As noted in the Malwarebytes Labs Ransomware Retrospective, ransomware attacks on businesses went up 365 percent from Q2 2018 to Q2 2019.

So why are cybercriminals bullish on business attacks? The answer is simple: businesses present a broader attack surface and more bang for the buck. In one noteworthy example, the Emotet banking Trojan hobbled critical systems in the City of Allentown, PA, requiring help from Microsoft’s incident response team to clean up and racking up remediation costs to the tune of $1 million.

In another example, the SamSam ransomware brought the City of Atlanta to its knees by taking down several essential city services—including revenue collection. Ultimately, the SamSam attack cost Atlanta $2.6 million to remediate.

And that’s just the clean-up costs. The costs involved with a data breach and the resulting cases of identity theft are through the roof. The Ponemon Institute’s 2019 Cost of a Data Breach Report pegs the current average cost at $3.92 million.

On the high end, the settlement costs from the 2017 Equifax data breach, which started with a simple and easy to protect against SQL injection, are reportedly around $650 million.

The majority of malware attacks on businesses as of late have been the result of TrickBot. First detected in 2016, the Trickbot banking Trojan has already gone through several iterations as its authors strengthen its evasion, propagation, and encryption abilities.

Considering the tremendous cost associated with a malware attack and the current rise of ransomware and banking Trojans in particular, here’s some tips on how to protect your business from malware.

- Implement network segmentation. Spreading your data onto smaller subnetworks reduces your attack surface—smaller targets are harder to hit. This can help contain a breach to only a few endpoints instead of your entire infrastructure.

- Enforce the principle of least privilege (PoLP). In short, give users the access level they need to do their jobs and nothing more. Again, this helps to contain damages from breaches or ransomware attacks.

- Backup all your data. This goes for all the endpoints on your network and network shares too. As long as your data is archived, you can always wipe an infected system and restore from a backup.

- Educate end users on how to spot malspam. Users should be wary of unsolicited emails and attachments from unknown senders. When handling attachments, your users should avoid executing executable files and avoid enabling macros on Office files. When in doubt, reach out. Train end users to inquire further if suspicious emails appear to be from a trusted source. One quick phone call or email goes a long way towards avoiding malware.

- Educate staff on creating strong passwords. While you’re at it, implement some form of multi-factor authentication—two-factor at a bare minimum.

- Patch and update your software. Microsoft releases security updates the second Tuesday of every month and many other software makers have followed suit. Stay in the loop on important security updates by subscribing to the Microsoft Security Response Center blog. Expedite the patch process by launching updates at each endpoint from one central agent, as opposed to leaving it up to each end user to complete on their own time.

- Get rid of end of abandonware. Sometimes it’s hard to get rid of old software that’s past its expiration date—especially at a large business where the purchasing cycle moves with the urgency of a sloth, but discontinued software is truly the worst-case scenario for any network or system administrator. Cybercriminals actively seek out systems running outdated and obsolete software so replace it as soon as possible.

- Get proactive about endpoint protection. Malwarebytes, for example, has multiple options for your business with Endpoint Protection, Endpoint Security, and Endpoint Protection and Response. And for small businesses looking to protect up to 20 devices, check out Malwarebytes for Teams.

Цели

Многие ранние инфекционные программы, в том числе первый Интернет-червь , были написаны как эксперименты или розыгрыши. Сегодня вредоносное ПО используется как хакерами, так и правительствами для кражи личной, финансовой или деловой информации.

Вредоносное ПО иногда широко используется против правительственных или корпоративных веб-сайтов для сбора конфиденциальной информации или для нарушения их работы в целом. Однако вредоносное ПО может использоваться против отдельных лиц для получения такой информации, как личные идентификационные номера или данные, номера банковских или кредитных карт и пароли.

С появлением широкополосного доступа в Интернет вредоносные программы все чаще разрабатывались для получения прибыли. С 2003 года большинство широко распространенных вирусов и червей было разработано для получения контроля над компьютерами пользователей в незаконных целях. Зараженные « компьютеры-зомби » могут использоваться для рассылки спама по электронной почте , для размещения контрабандных данных, таких как детская порнография , или для участия в распределенных атаках типа « отказ в обслуживании» в качестве формы вымогательства .

Программы, предназначенные для отслеживания просмотра веб-страниц пользователями, отображения нежелательной рекламы или перенаправления доходов от партнерского маркетинга , называются шпионским ПО . Шпионские программы не распространяются как вирусы; вместо этого они обычно устанавливаются с использованием дыр в безопасности. Их также можно скрыть и упаковать вместе с несвязанным программным обеспечением, установленным пользователем. Sony BMG руткит был предназначен для предотвращения незаконного копирования; но также сообщал о привычках пользователей слушать и непреднамеренно создавал дополнительные уязвимости в системе безопасности.

Программа-вымогатель каким-то образом влияет на зараженную компьютерную систему и требует оплаты, чтобы вернуть ее в нормальное состояние. Существует два варианта программ-вымогателей: шифровальщики-вымогатели и вымогатели для шкафчиков. С помощью программы-вымогателя шкафчик просто блокирует компьютерную систему без шифрования ее содержимого. В то время как традиционные программы-вымогатели блокируют систему и шифруют ее содержимое. Например, такие программы, как CryptoLocker, надежно шифруют файлы и расшифровывают их только после выплаты значительной суммы денег.

Некоторые вредоносные программы используются для получения денег путем мошенничества с кликами , создавая впечатление, что пользователь компьютера щелкнул рекламную ссылку на сайте, в результате чего рекламодатель выписал платеж. По оценкам 2012 года, от 60 до 70% всех активных вредоносных программ использовали какие-либо виды мошенничества с кликами, а 22% всех рекламных кликов были мошенническими.

Помимо получения преступных доходов, вредоносное ПО может использоваться для саботажа, часто по политическим мотивам. Stuxnet , например, был разработан, чтобы вывести из строя очень специфическое промышленное оборудование. Были политически мотивированные атаки, которые распространились по крупным компьютерным сетям и привели к их отключению, включая массовое удаление файлов и повреждение основных загрузочных записей , описываемое как «убийство компьютеров». Такие нападения были сделаны на Sony Pictures Entertainment (25 ноября 2014 года, с использованием вредоносных программ , известный как Shamoon или W32.Disttrack) и Saudi Aramco (август 2012).

Поиск в VirusTotal по хешу

Отправить на VirusTotal для проверки можно не только сам файл, но и его хеш (md5, sha1 или sha256). В этом случае, если такой же файл уже анализировался, VirusTotal покажет результаты этого анализа, при этом сам файл на VirusTotal мы не засветим.

Думаю, как узнать хеш файла, ты прекрасно знаешь. В крайнем случае можно написать небольшой скрипт на Python:

import hashlib with open(<����������������������������������������������������������������������������

��ультат подсчета хеша шлем на VirusTotal либо применяем мои рекомендации из статьи «Тотальная проверка. Используем API VirusTotal в своих проектах» и автоматизируем этот процесс с помощью небольшого скрипта на Python.

import sys import requests ## будем использовать 2-ю версию API VirusTotal api_url = ‘https://www.virustotal.com/vtapi/v2/file/report’ ## не забудь про ключ доступа к функциям VirusTotal params = dict(apikey=<��������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������

�� видишь, скрипт получает значение хеша, переданного в виде аргумента командной строки, формирует все нужные запросы для VirusTotal и выводит результаты анализа.

Если VirusTotal выдал в ответ какие-нибудь результаты анализа, это значит, что исследуемый файл уже кто-то загружал для анализа и его можно загрузить туда повторно и получить более актуальные результаты, на чем анализ можно и завершать. Но вот если VirusTotal не найдет файла в базах, тогда есть смысл идти дальше.

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

How do I protect myself from spyware?

The best defense against spyware, as with most malware, starts with your behavior. Follow these basics of good cyber self-defense.

- Don’t open emails from unknown senders.

- Don’t download files unless they come from a trusted source.

- Mouse-over links before clicking on them and make sure you’re being sent to the right webpage.

- Use a reputable cybersecurity program to counter advanced spyware. In particular, look for cybersecurity that includes real-time protection.

A quick note about real-time protection. Real-time protection automatically blocks spyware and other threats before they can activate on your computer. Some traditional cybersecurity or antivirus products rely heavily on signature-based technology—these products can be easily circumvented by today’s modern threats.

You should also look out for features that block the delivery of spyware itself on your machine, such as anti-exploit technology and malicious website protection, which blocks websites that host spyware. The premium version of Malwarebytes has a solid reputation for spyware protection.

Digital life comes with ubiquitous dangers in the daily online landscape. Fortunately, there are straightforward and effective ways to protect yourself. Between a cybersecurity suite and commonsense precautions, you should be able to keep every machine you use free from spyware invasions and their malicious intent.

See all our reporting on spyware at Malwarebytes Labs.

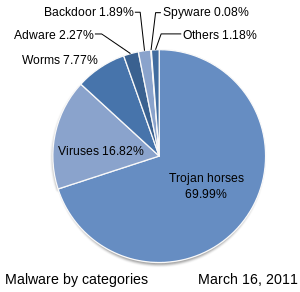

What are the most common forms of malware?

Here are the most common offenders in the rogues’ gallery of malware:

- Adware is unwanted software designed to throw advertisements up on your screen, most often within a web browser. Typically, it uses an underhanded method to either disguise itself as legitimate, or piggyback on another program to trick you into installing it on your PC, tablet, or mobile device.

- Spyware is malware that secretly observes the computer user’s activities without permission and reports it to the software’s author.

- A virus is malware that attaches to another program and, when executed—usually inadvertently by the user—replicates itself by modifying other computer programs and infecting them with its own bits of code.

- Worms are a type of malware similar to viruses. Like viruses, worms are self-replicating. The big difference is that worms can spread across systems on their own, whereas viruses need some sort of action from a user in order to initiate the infection.

- A Trojan, or Trojan horse, is one of the most dangerous malware types. It usually represents itself as something useful in order to trick you. Once it’s on your system, the attackers behind the Trojan gain unauthorized access to the affected computer. From there, Trojans can be used to steal financial information or install other forms of malware, often ransomware.

- Ransomware is a form of malware that locks you out of your device and/or encrypts your files, then forces you to pay a ransom to regain access. Ransomware has been called the cybercriminal’s weapon of choice because it demands a quick, profitable payment in hard-to-trace cryptocurrency. The code behind ransomware is easy to obtain through online criminal marketplaces and defending against it is very difficult. While ransomware attacks on individual consumers are down at the moment, attacks on businesses are up 365 percent for 2019. As an example, the Ryuk ransomware specifically targets high-profile organizations that are more likely to pay out large ransoms. For more, check out the Malwarebytes Labs Ransomware Retrospective.

- Rootkit is a form of malware that provides the attacker with administrator privileges on the infected system, also known as “root” access. Typically, it is also designed to stay hidden from the user, other software on the system, and the operating system itself.

- A keylogger is malware that records all the user’s keystrokes on the keyboard, typically storing the gathered information and sending it to the attacker, who is seeking sensitive information like usernames, passwords, or credit card details.

- Malicious cryptomining, also sometimes called drive-by mining or cryptojacking, is an increasingly prevalent malware usually installed by a Trojan. It allows someone else to use your computer to mine cryptocurrency like Bitcoin or Monero. So instead of letting you cash in on your own computer’s horsepower, the cryptominers send the collected coins into their own account and not yours. Essentially, a malicious cryptominer is stealing your resources to make money.

- Exploits are a type of malware that takes advantage of bugs and vulnerabilities in a system in order to give the attacker access to your system. While there, the attacker might steal your data or drop some form of malware. A zero-day exploit refers to a software vulnerability for which there is currently no available defense or fix.

History of adware

In the beginning, meaning from roughly 1995 on, industry experts considered the first ad-supported software to be part of the larger category of spyware. Soon, security professionals began to differentiate adware from spyware as a less harmful type of PUPs. They were even seen as “legitimate,” at least in theory, because legal businesses with actual offices and payrolls were creating adware software.

But the affiliates to these legitimate businesses often spread their adware without themselves being checked for legitimacy by the adware vendor. Unchecked, the adware proliferated by every means at their disposal—peer-to-peer sites, botnets, instant messaging infections, and the aforementioned browser hijacks.

With enough time, adware vendors started to shut down their badly behaved affiliates, and issued denials of responsibility for the affiliate’s actions. This was a common pattern of activity during peak adware years, which flourished from about 2005 to 2008. After that, governing authorities started to issue large fines for these offenses, which drove the biggest adware players to pick up their code and leave. More recently, browsers have been cracking down with adblockers, and adblock plugins are ubiquitous. Although these measures protect users from adware, they also cause websites to lose revenue from legitimate ads.

Today, although adware persists, it is usually viewed as a form of PUP, which presents a threat level below the category of malware. Nonetheless, adware remains popular and always charts highly in our analysis of top consumer detections. In the second half of 2018, adware placed second behind banking Trojans (e.g. Emotet) as the number one consumer detection. One reason is, the volume of adware is on the rise, perhaps thanks to proliferation of mobile devices and adware making its way into mobile apps. However, adware makers today are consolidating power. In order to stay afloat, they’re using techniques more aggressive than simply hijacking, including hiding within Trojans, bundling with adfraud components, or demonstrating rootkit capability, making them difficult to remove.

“Adware is now Malwarebyte’s top consumer detection.”

Mac spyware

Spyware authors have historically concentrated on the Windows platform because of its large user base when compared to the Mac. However, the industry has seen a big jump in Mac malware since 2017, the majority of which is spyware. Although spyware authored for the Mac has similar behaviors as the Windows variety, most of the Mac spyware attacks are either password stealers or general-purpose backdoors. In the latter category, the spyware’s malicious intent includes remote code execution, keylogging, screen captures, arbitrary file uploads and downloads, password phishing, and so on.

“The industry has seen a big jump in Mac malware in 2017, the majority of which is spyware.”

In addition to malicious spyware, there’s also so-called “legitimate” spyware for Macs. This software is actually sold by a real company, from a real website, usually with the stated goal of monitoring children or employees. Of course, such software is a two-edged sword, as it’s very often misused, providing the average user with a way of accessing spyware capabilities without needing any special knowledge.

How to remove malware

Follow these three easy steps to remove malware from your device.

1. Download and install a good cybersecurity program. As it happens, Malwarebytes has programs for every platform we’ve discussed in this article: Windows, Mac, Android, and Chromebook.

2. Run a scan using your new program. Even if you don’t opt for Malwarebytes Premium, the free version of Malwarebytes is still great at removing malware. The free version, however, does not proactively stop threats from getting on your system in the first place.

If your iPhone or iPad is infected with malware (as improbable as that may be). Things are a little trickier. Apple does not permit scans of either the device’s system or other files, though Malwarebytes for iOS, for example, will screen and block scam calls and texts. Your only option is to wipe your phone with a factory reset, then restore it from your backup in iCloud or iTunes. If you didn’t backup your phone, then you’re starting over from scratch.

Где скачать и как использовать

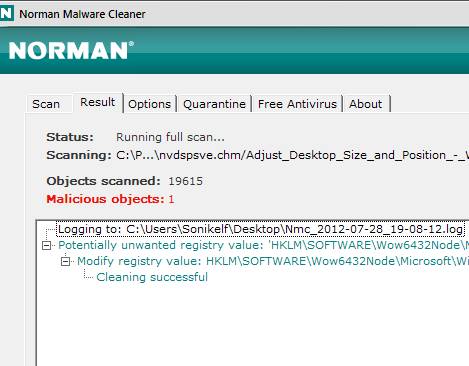

Что приятно, — установка не требуется, т.е достаточно запустить скаченный .exe файл, что, к слову, является еще одним плюсом ибо программку можно таскать на флешке, да и вообще не захламлять систему лишними установками.

После запуска перед Вам вылезет соглашение о лицензии и всём таком прочем.

Смело жмем «Accept» и идем дальше.

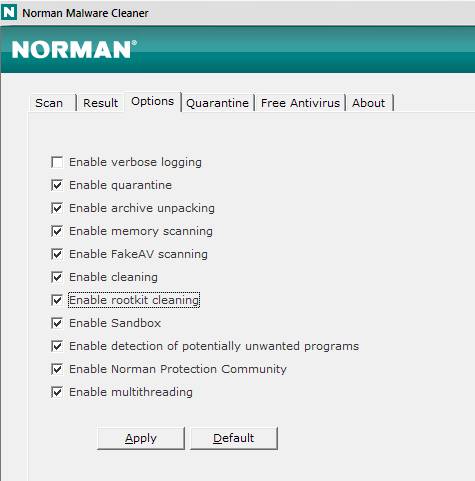

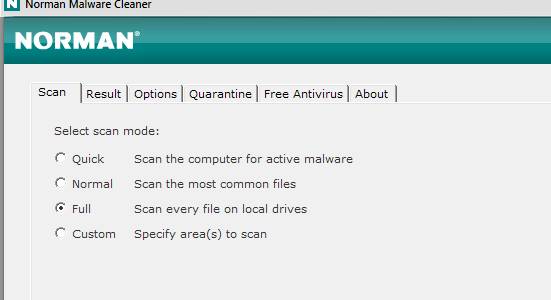

Перед нами появится главное окно программы, где необходимо будет выбрать вариант сканирования.

Перед тем как это сделать, я рекомендую перейти на вкладку «Options» и поставить там галочку «Enable rootkit cleaning» и «Apply» (ниже на той же вкладке):

Собственно, далее нам остается вернуться на вкладку «Scan», выбрать пункт «Full» (для полного сканирования всего компьютера) и нажать на кнопочку «Start» справа внизу.

Внимание! Программа убивает все найденные взломщики программ (keygen, crack и пр), так что имейте ввиду

Всё, дальше лишь остается дождаться окончания процесса сканирования и очистки (делать ничего не нужно, программа вычищает и удаляет всё самостоятельно) и радоваться очищенной системе.

Инструментарий

HEX-редакторы

Один из основных инструментов статического базового анализа — это HEX-редактор. Их много, но в первую очередь необходимо отметить Hiew. Это безусловный лидер и бестселлер. Помимо непосредственно функций HEX-редактора, в нем реализовано еще много дополнительных возможностей, связанных с анализом файла: это и дизассемблер, и просмотрщик секций импорта и экспорта, и анализатор заголовка исполняемых файлов. Главный недостаток — все это не бесплатно (хотя и весьма недорого — от 555 рублей).

HEX-редактор Hiew

Если не хочется тратить деньги, то можно обратить внимание, например, на Hex Editor Neo (есть бесплатный вариант) или на HxD Hex Editor

Детекторы упаковщиков

Если есть подозрение, что файл упакован, то с помощью детектора упаковщиков можно попытаться определить, какой упаковщик при этом использовался, и попробовать распаковать исследуемый файл. Долгое время безусловным лидером здесь была программа PEiD, и в принципе можно пользоваться и ей, однако поддержка давно прекращена и новых сигнатур для определения типов упаковщика уже никто не выпускает. Альтернатива — Exeinfo PE.

Exeinfo PE

Эта программа, помимо детекта упаковщиков, имеет еще много других функций для анализа исполняемых файлов Windows, и во многих случаях можно обойтись ей одной.

Специализированные утилиты для исследования исполняемых файлов Windows

Программа CFF Explorer из пакета Explorer Suite — это настоящий швейцарский нож для исследователя PE-файлов. Позволяет получить огромное количество разнообразной информации обо всех компонентах структуры PE-файла и, помимо прочего, может служить HEX-редактором.

CFF Explorer

Так что настоятельно рекомендую CFF Explorer, тем более что программа бесплатная.

Python-модуль pefile

Python-модуль pefile позволит обойтись при анализе PE-файлов исключительно интерпретатором Python. С ним практически все операции по базовому статическому анализу можно реализовать путем написания небольших скриптов. Прелесть всего этого в том, что заниматься исследованием PE-файлов можно в Linux.

Модуль присутствует в PyPi, и установить его можно через pip:

pip install pefile

Yara

Ну и в завершение всего списка весьма популярный и востребованный инструмент, ставший своеобразным стандартом в среде антивирусной индустрии, — проект Yara. Разработчики позиционируют его как инструмент, который помогает исследователям малвари идентифицировать и классифицировать вредоносные сэмплы. Исследователь может создать описания для разного типа малвари в виде так называемых правил, используя текстовые или бинарные паттерны.

История

До того, как доступ в Интернет получил широкое распространение, вирусы распространялись на персональные компьютеры, заражая исполняемые программы или загрузочные секторы гибких дисков. Вставляя свою копию в инструкции машинного кода в этих программах или загрузочных секторах , вирус заставляет себя запускаться всякий раз, когда запускается программа или загружается диск. Ранние компьютерные вирусы были написаны для Apple II и Macintosh , но они получили более широкое распространение с преобладанием IBM PC и системы MS-DOS . Первым вирусом для IBM PC в «дикой природе» был вирус загрузочного сектора, получивший название (c) Brain , созданный в 1986 году братьями Фарук Алви в Пакистане.

Первые черви, сетевые инфекционные программы, возникли не на персональных компьютерах, а в многозадачных системах Unix . Первым широко известным червем был Internet Worm 1988 года, заразивший системы SunOS и VAX BSD . В отличие от вируса, этот червь не внедрялся в другие программы. Вместо этого он использовал дыры в безопасности ( уязвимости ) в программах сетевых серверов и начал работать как отдельный процесс . То же самое поведение используется и сегодняшними червями.

С появлением в 1990-х годах платформы Microsoft Windows и гибких макросов ее приложений стало возможным писать опасный код на макроязыке Microsoft Word и подобных программ. Эти макровирусы заражают документы и шаблоны, а не приложения ( исполняемые файлы ), но полагаются на тот факт, что макросы в документе Word представляют собой форму исполняемого кода.